Bạn đã bao giờ tự hỏi làm thế nào các ứng dụng có thể tìm kiếm thông tin nhanh như chớp trong hàng triệu dữ liệu chưa? Hay làm sao các ngôn ngữ lập trình quản lý các đối tượng phức tạp một cách hiệu quả? Bí mật thường nằm ở một cấu trúc dữ liệu mạnh mẽ và linh hoạt: Hash Table, hay còn gọi là Bảng Băm.

Bài viết này sẽ là cẩm nang toàn diện, giúp bạn, đặc biệt là những người mới bắt đầu, hiểu rõ Hash Table là gì, cấu trúc bên trong, cách nó hoạt động, những thách thức gặp phải và vô số ứng dụng thực tế của nó trong thế giới công nghệ.

Hash table (bảng băm) là gì?

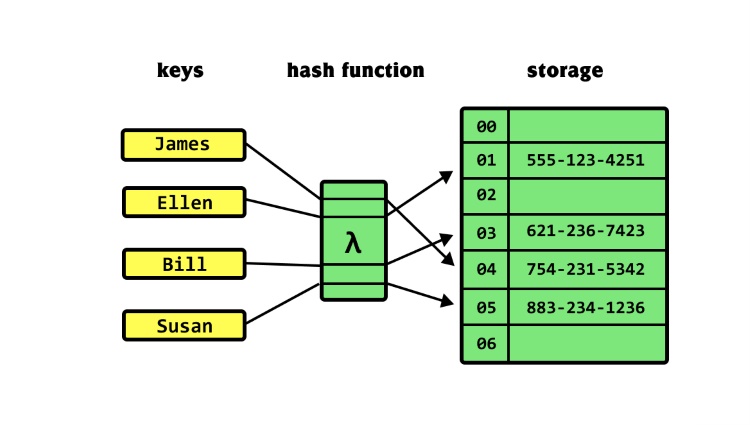

Hash table (bảng băm) là một cấu trúc dữ liệu được thiết kế để lưu trữ thông tin dưới dạng các cặp khóa-giá trị (key-value). Điểm đặc biệt của nó là sử dụng một hàm băm (hash function) để tính toán ra một vị trí (chỉ số – index) gần như duy nhất trong bộ nhớ cho mỗi khóa, cho phép việc thêm, xóa và đặc biệt là tìm kiếm dữ liệu diễn ra cực kỳ nhanh chóng.

Hãy tưởng tượng hash table giống như một cuốn từ điển hoặc danh bạ điện thoại siêu tốc. Thay vì phải lật từng trang theo thứ tự A-Z (như trong một danh sách thông thường), bạn có một “công thức thần kỳ” (chính là hàm băm). Bạn đưa tên người (khóa) vào công thức, nó lập tức chỉ cho bạn số trang (chỉ số) chứa số điện thoại (giá trị) của người đó. Việc tra cứu gần như tức thì!

Để hiểu rõ hơn, chúng ta cần biết các thành phần chính tạo nên nó. Đó là Khóa (Key) – dùng để xác định dữ liệu, Giá trị (Value) – là dữ liệu thực tế bạn muốn lưu, và Hàm băm (Hash Function) – bộ não xử lý việc ánh xạ Khóa thành vị trí lưu trữ. Các vị trí này thường nằm trong một cấu trúc giống như mảng, gọi là các ngăn chứa (buckets).

Mục tiêu tối thượng khi thiết kế và sử dụng hash table chính là tốc độ. Nhờ cơ chế ánh xạ trực tiếp từ khóa đến vị trí, thời gian trung bình để thực hiện các thao tác cơ bản như tìm kiếm, thêm mới hay xóa một phần tử là không đổi, không phụ thuộc vào số lượng phần tử đang có. Trong khoa học máy tính, điều này được biểu thị bằng ký hiệu O(1) – tức là độ phức tạp thời gian trung bình không đổi.

Chính vì tốc độ truy xuất dữ liệu đáng kinh ngạc này, hash table trở thành nền tảng cho rất nhiều ứng dụng quan trọng. Bạn có thể thấy nó trong cách Python triển khai kiểu dữ liệu dict, Java dùng HashMap, hay trong các hệ thống yêu cầu tra cứu nhanh như bộ nhớ đệm (cache) và các hệ thống chỉ mục cơ sở dữ liệu (database index).

Tại sao Hash Table lại quan trọng trong lập trình?

Tốc độ là yếu tố then chốt trong nhiều ứng dụng phần mềm. Hash table cung cấp hiệu suất truy xuất dữ liệu vượt trội, thường là O(1) ở trường hợp trung bình. Điều này có nghĩa là dù bạn có lưu trữ hàng ngàn hay hàng triệu cặp key-value, thời gian để tìm một giá trị dựa trên khóa của nó gần như không thay đổi.

Hãy so sánh với các cấu trúc dữ liệu khác. Nếu bạn lưu dữ liệu trong một danh sách (array hoặc linked list) và muốn tìm một phần tử, bạn có thể phải duyệt qua từng phần tử một. Trong trường hợp xấu nhất, bạn phải xem hết cả danh sách, dẫn đến độ phức tạp O(n), nghĩa là thời gian tìm kiếm tăng tuyến tính theo số lượng phần tử (n).

Với các cấu trúc dữ liệu cây cân bằng (như Cây tìm kiếm nhị phân – Binary Search Tree), tốc độ tìm kiếm tốt hơn, thường là O(log n). Tuy nhiên, O(1) của hash table vẫn nhanh hơn đáng kể, đặc biệt khi tập dữ liệu lớn. Sự khác biệt giữa mili giây và nano giây có thể quyết định thành bại của một hệ thống hiệu năng cao như máy chủ web, cơ sở dữ liệu thời gian thực, hay các thuật toán phức tạp.

Vì vậy, sự tồn tại của hash table cho phép các lập trình viên xây dựng những ứng dụng nhanh hơn, hiệu quả hơn và có khả năng mở rộng tốt hơn. Nó là công cụ không thể thiếu trong bộ kỹ năng của bất kỳ nhà phát triển phần mềm nào muốn tối ưu hóa hiệu suất xử lý dữ liệu.

Các thành phần cốt lõi cấu tạo nên Hash Table

Để thực sự làm chủ hash table, chúng ta cần hiểu rõ từng viên gạch xây dựng nên nó. Mỗi thành phần đóng một vai trò quan trọng trong việc đảm bảo cấu trúc này hoạt động hiệu quả.

Khóa (Key)

Khóa (Key) là trái tim của việc định vị dữ liệu trong hash table. Mỗi giá trị (Value) bạn lưu trữ sẽ được liên kết với một khóa duy nhất. Khi bạn muốn truy xuất, cập nhật hay xóa dữ liệu, bạn sẽ sử dụng chính khóa này.

Một yêu cầu quan trọng đối với khóa là nó phải “hashable”, nghĩa là hàm băm có thể xử lý nó để tạo ra một chỉ số. Thông thường, các khóa cần phải là bất biến (immutable). Ví dụ, trong Python, các kiểu dữ liệu như số (integer, float), chuỗi (string), và tuple có thể làm khóa, nhưng danh sách (list) thì không vì nó có thể thay đổi được.

Ví dụ về khóa có thể là mã số sinh viên, số chứng minh nhân dân, tên đăng nhập người dùng, mã sản phẩm (SKU), hoặc bất kỳ định danh duy nhất nào khác phù hợp với bài toán của bạn. Việc chọn khóa phù hợp và đảm bảo tính duy nhất là rất quan trọng.

Giá trị (Value)

Giá trị (Value) là dữ liệu thực tế mà bạn muốn lưu trữ và liên kết với một khóa cụ thể. Giá trị có thể là bất cứ thứ gì: một con số, một chuỗi văn bản, một đối tượng phức tạp (như thông tin chi tiết của một người dùng bao gồm tên, tuổi, địa chỉ), hoặc thậm chí là một cấu trúc dữ liệu khác.

Sự linh hoạt này làm cho hash table trở nên cực kỳ hữu dụng. Bạn có thể lưu trữ hồ sơ nhân viên với khóa là mã nhân viên, thông tin sản phẩm với khóa là mã sản phẩm, hoặc trạng thái của một phiên làm việc web với khóa là ID phiên. Giá trị là nơi chứa đựng “nội dung” mà bạn quan tâm.

Khi bạn truy vấn hash table bằng một khóa, mục tiêu là lấy lại được giá trị tương ứng đã lưu trữ trước đó. Mối liên kết chặt chẽ giữa khóa và giá trị là nền tảng cơ bản của cấu trúc dữ liệu này.

Hàm băm (Hash Function)

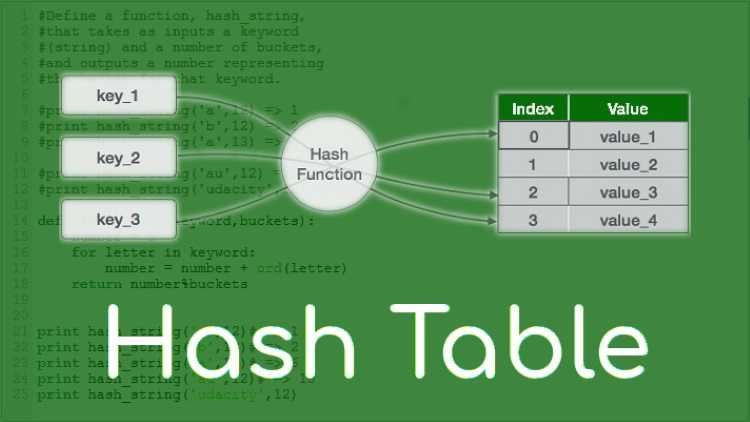

Hàm băm (Hash Function) có thể coi là “bộ não” hay “phép thuật” đằng sau hash table. Đây là một thuật toán nhận đầu vào là Khóa (Key) và tạo ra một số nguyên, gọi là mã băm (hash code). Mã băm này sau đó thường được chuyển đổi thành một chỉ số (index) hợp lệ trong mảng các bucket của hash table.

Mục tiêu của hàm băm là phân phối các khóa một cách đồng đều vào các bucket khác nhau. Một hàm băm tốt cần có các đặc tính sau:

- Tính xác định (Deterministic): Cùng một khóa luôn tạo ra cùng một mã băm.

- Phân bố đều (Uniform Distribution): Các khóa khác nhau nên được ánh xạ vào các bucket khác nhau càng nhiều càng tốt để giảm thiểu xung đột.

- Nhanh chóng (Fast Computation): Tính toán mã băm phải nhanh, vì nó được thực hiện mỗi khi có thao tác trên hash table.

- Hiệu ứng thác đổ (Avalanche Effect): Một thay đổi nhỏ trong khóa nên tạo ra sự thay đổi lớn trong mã băm, giúp phân tán các khóa tương tự nhau.

Ví dụ đơn giản về hàm băm cho số nguyên là sử dụng phép toán modulo (%). Nếu bảng băm có m buckets, chỉ số có thể được tính bằng index = key % m. Đối với chuỗi, các thuật toán phức tạp hơn như băm đa thức (polynomial hashing) thường được sử dụng.

Chất lượng của hàm băm ảnh hưởng trực tiếp đến hiệu suất của hash table. Một hàm băm tồi có thể dẫn đến nhiều xung đột, làm giảm tốc độ truy xuất.

Bucket (Ngăn chứa / Slot)

Bucket (Ngăn chứa) hay Slot là các vị trí thực tế trong bộ nhớ nơi dữ liệu (hoặc tham chiếu đến dữ liệu) được lưu trữ. Thông thường, cấu trúc nền tảng của hash table là một mảng (array), và mỗi phần tử của mảng này chính là một bucket.

Số lượng bucket trong bảng băm thường được xác định trước khi tạo bảng. Hàm băm sẽ ánh xạ mỗi khóa vào chỉ số của một trong các bucket này. Ví dụ, nếu hàm băm trả về chỉ số 5 cho một khóa, cặp key-value tương ứng sẽ được lưu trữ tại bucket thứ 5 của mảng.

Trong trường hợp xảy ra xung đột (nhiều khóa cùng được băm vào một bucket), cách tổ chức bên trong bucket sẽ phụ thuộc vào kỹ thuật xử lý xung đột được sử dụng. Ví dụ, với Separate Chaining, mỗi bucket có thể là một danh sách liên kết (linked list) chứa tất cả các cặp key-value bị trùng chỉ số.

Việc quản lý số lượng và cấu trúc của các bucket là rất quan trọng để cân bằng giữa việc sử dụng bộ nhớ và hiệu suất truy xuất.

Hash Table hoạt động như thế nào?

Hiểu được các thành phần rồi, giờ chúng ta hãy xem cách chúng phối hợp với nhau qua các thao tác cơ bản: Thêm, Tìm kiếm và Xóa dữ liệu.

Giả sử chúng ta có một hash table đơn giản với 10 buckets (chỉ số từ 0 đến 9) và muốn lưu danh bạ điện thoại (Tên là Key, Số điện thoại là Value). Hàm băm của chúng ta là lấy mã ASCII của chữ cái đầu tiên trong tên và lấy phần dư khi chia cho 10 (index = ascii(Tên[0]) % 10).

Thao tác Thêm (Insert / Put)

Để thêm một cặp ("An", "090123456"):

- Băm Khóa: Lấy khóa là “An”. Chữ cái đầu là ‘A’. Giả sử mã ASCII của ‘A’ là 65.

- Tính Chỉ số: Áp dụng hàm băm:

index = 65 % 10 = 5. - Lưu trữ: Đặt cặp

("An", "090123456")vào bucket có chỉ số 5.

Nếu sau đó thêm ("Anh", "098765432"):

- Băm Khóa: Lấy khóa là “Anh”. Chữ cái đầu là ‘A’. Mã ASCII là 65.

- Tính Chỉ số:

index = 65 % 10 = 5. - Xử lý Xung đột: Bucket 5 đã có “An”. Lúc này, kỹ thuật xử lý xung đột sẽ phát huy tác dụng (chúng ta sẽ tìm hiểu kỹ hơn ở phần sau). Ví dụ, nếu dùng Separate Chaining, “Anh” sẽ được thêm vào danh sách liên kết tại bucket 5.

Thao tác Tìm kiếm (Search / Get)

Để tìm số điện thoại của “An”:

- Băm Khóa: Lấy khóa là “An”. Chữ cái đầu ‘A’, mã ASCII 65.

- Tính Chỉ số:

index = 65 % 10 = 5. - Truy cập Bucket: Đến bucket có chỉ số 5.

- Tìm chính xác Key: Kiểm tra các phần tử trong bucket 5. Nếu dùng Separate Chaining, duyệt qua danh sách tại bucket 5. Khi tìm thấy phần tử có khóa chính xác là “An”, trả về giá trị tương ứng là “090123456”. Nếu không tìm thấy khóa, trả về null hoặc báo lỗi.

Thao tác Xóa (Delete / Remove)

Để xóa thông tin của “An”:

- Băm Khóa: Lấy khóa là “An”. Chữ cái đầu ‘A’, mã ASCII 65.

- Tính Chỉ số:

index = 65 % 10 = 5. - Truy cập Bucket: Đến bucket có chỉ số 5.

- Tìm và Xóa: Tìm phần tử có khóa chính xác là “An” trong bucket 5 (ví dụ, trong danh sách liên kết nếu dùng Separate Chaining). Khi tìm thấy, xóa phần tử đó khỏi bucket.

Như bạn thấy, mấu chốt của tốc độ là hàm băm nhanh chóng chỉ ra đúng bucket cần thao tác, giúp thu hẹp đáng kể phạm vi tìm kiếm so với việc duyệt toàn bộ dữ liệu.

Vấn đề nan giải: Xung đột trong Hash Table (Hash Collision)

Dù hàm băm có tốt đến đâu, việc hai hoặc nhiều khóa khác nhau sau khi băm lại cho ra cùng một chỉ số (index) là điều khó tránh khỏi, đặc biệt khi số lượng khóa lớn hơn số lượng bucket. Hiện tượng này được gọi là xung đột hash (hash collision).

Xung đột Hash (Hash Collision) là gì?

Xung đột hash (Hash Collision) xảy ra khi hàm băm tạo ra cùng một chỉ số cho hai hoặc nhiều khóa khác nhau. Ví dụ, với hàm băm index = ascii(Tên[0]) % 10, cả “An” và “Anh” đều được băm vào chỉ số 5, gây ra xung đột.

Nguyên nhân gốc rễ là do Nguyên lý chuồng bồ câu (Pigeonhole Principle): nếu bạn có nhiều bồ câu (keys) hơn số chuồng (buckets), thì ít nhất một chuồng phải chứa nhiều hơn một con bồ câu. Hash collision là không thể tránh khỏi hoàn toàn trong thực tế.

Xung đột làm giảm hiệu suất của hash table. Nếu không được xử lý đúng cách, thay vì truy cập trực tiếp O(1), bạn có thể phải duyệt qua nhiều phần tử tại cùng một bucket, làm tăng thời gian tìm kiếm, thậm chí tiến tới O(n) trong trường hợp xấu nhất (tất cả khóa băm vào cùng một chỗ).

Do đó, việc hiểu và lựa chọn kỹ thuật xử lý xung đột (collision resolution techniques) phù hợp là cực kỳ quan trọng để duy trì hiệu suất cao của hash table.

Các kỹ thuật xử lý xung đột (Collision Resolution Techniques) phổ biến

Có hai nhóm phương pháp chính để giải quyết xung đột trong hash table: Kết nối riêng (Separate Chaining) và Địa chỉ mở (Open Addressing).

Kết nối riêng (Separate Chaining)

Đây là phương pháp phổ biến và tương đối dễ hiểu. Ý tưởng là mỗi bucket trong bảng băm không chỉ lưu một giá trị duy nhất, mà sẽ trỏ đến một cấu trúc dữ liệu phụ (thường là danh sách liên kết – linked list) chứa tất cả các cặp key-value được băm vào cùng bucket đó.

Khi thêm một phần tử và xảy ra xung đột tại bucket i, phần tử mới chỉ đơn giản được thêm vào cuối (hoặc đầu) danh sách liên kết tại bucket i. Khi tìm kiếm, ta băm khóa ra index i, sau đó duyệt qua danh sách liên kết tại bucket i để tìm đúng khóa cần tìm.

- Ưu điểm: Đơn giản để triển khai. Hiệu suất không giảm quá nhanh khi bảng băm đầy (load factor có thể lớn hơn 1). Thao tác xóa đơn giản.

- Nhược điểm: Tốn thêm bộ nhớ cho các con trỏ của danh sách liên kết. Có thể làm giảm hiệu quả của bộ nhớ đệm (cache) do các nút trong danh sách liên kết có thể nằm rải rác trong bộ nhớ. Trong trường hợp xấu nhất (tất cả khóa vào cùng một bucket), hiệu suất trở thành O(n).

Địa chỉ mở (Open Addressing)

Khác với Separate Chaining, trong Open Addressing, tất cả các cặp key-value đều được lưu trữ ngay trong chính mảng các bucket. Khi xảy ra xung đột tại bucket i, thay vì dùng cấu trúc dữ liệu phụ, thuật toán sẽ dò tìm (probe) một bucket trống khác trong bảng để đặt phần tử bị xung đột vào đó.

Quá trình dò tìm này được thực hiện theo một quy tắc nhất định. Có ba kỹ thuật dò tìm phổ biến:

Dò tuyến tính (Linear Probing)

Đây là kỹ thuật đơn giản nhất của Open Addressing. Nếu bucket i (kết quả từ hàm băm) đã bị chiếm, thuật toán sẽ kiểm tra tuần tự các bucket kế tiếp: i+1, i+2, i+3,… (có thể vòng lại từ đầu bảng nếu đến cuối) cho đến khi tìm thấy một bucket trống.

- Ưu điểm: Dễ cài đặt. Khai thác tốt tính chất của bộ nhớ đệm (cache locality) vì các phần tử dò tìm thường nằm gần nhau.

- Nhược điểm: Gây ra hiện tượng phân cụm sơ cấp (primary clustering). Các nhóm bucket bị chiếm liên tiếp có xu hướng ngày càng dài ra, làm tăng đáng kể thời gian tìm kiếm và thêm mới khi bảng đầy. Thao tác xóa phức tạp hơn (cần đánh dấu vị trí đã xóa thay vì xóa hẳn để không làm gián đoạn chuỗi dò tìm).

Dò bậc hai (Quadratic Probing)

Để giảm bớt vấn đề primary clustering, Quadratic Probing sử dụng một bước nhảy bậc hai để dò tìm. Nếu bucket i bị chiếm, nó sẽ kiểm tra các vị trí i + 1^2, i + 2^2, i + 3^2,… (modulo kích thước bảng). Bước nhảy tăng dần giúp “nhảy” qua các cụm phần tử đã bị chiếm.

- Ưu điểm: Giảm thiểu primary clustering hiệu quả hơn Linear Probing.

- Nhược điểm: Có thể gây ra phân cụm thứ cấp (secondary clustering) – các khóa băm vào cùng một vị trí ban đầu sẽ đi theo cùng một chuỗi dò tìm. Có thể không tìm được chỗ trống ngay cả khi bảng chưa đầy nếu kích thước bảng không được chọn cẩn thận (ví dụ, không phải số nguyên tố). Thao tác xóa vẫn phức tạp.

Băm kép (Double Hashing)

Kỹ thuật này được xem là một trong những phương pháp hiệu quả nhất của Open Addressing. Nó sử dụng hai hàm băm: hàm thứ nhất h1(key) để xác định vị trí ban đầu, và hàm thứ hai h2(key) để xác định bước nhảy khi dò tìm. Chuỗi dò tìm sẽ là (h1(key) + j * h2(key)) % m, với j = 0, 1, 2,....

Vì bước nhảy phụ thuộc vào chính khóa (thông qua h2), các khóa khác nhau băm vào cùng vị trí ban đầu có khả năng cao sẽ có chuỗi dò tìm khác nhau, giúp giảm thiểu cả primary và secondary clustering.

- Ưu điểm: Phân bố các phần tử đều hơn, giảm clustering hiệu quả.

- Nhược điểm: Yêu cầu thêm một hàm băm tốt thứ hai (và

h2(key)không bao giờ được trả về 0). Tính toán tốn kém hơn một chút do phải gọi hai hàm băm. Thao tác xóa vẫn phức tạp.

Việc lựa chọn kỹ thuật xử lý xung đột phụ thuộc vào nhiều yếu tố như yêu cầu về bộ nhớ, tần suất thao tác thêm/xóa, và mức độ chấp nhận về hiệu suất trong trường hợp xấu.

Phân tích hiệu năng: Độ phức tạp thời gian (Time Complexity)

Hiệu năng là lý do chính khiến hash table được ưa chuộng. Chúng ta thường đánh giá hiệu năng qua Độ phức tạp thời gian (Time Complexity), sử dụng ký hiệu Big O Notation để mô tả mối quan hệ giữa thời gian thực thi và kích thước dữ liệu đầu vào (số lượng phần tử n).

Trường hợp trung bình

Trong điều kiện lý tưởng – hàm băm phân bố đều và kỹ thuật xử lý xung đột hiệu quả – thời gian trung bình cho các thao tác Thêm (Insert), Tìm kiếm (Search), và Xóa (Delete) trong hash table là O(1).

Điều này có nghĩa là, trung bình, thời gian thực hiện các thao tác này không phụ thuộc vào số lượng phần tử n đang có trong bảng. Dù bảng có 100 hay 1 triệu phần tử, bạn vẫn có thể tìm thấy thứ mình cần trong một khoảng thời gian gần như không đổi. Đây chính là sức mạnh cốt lõi của hash table.

Để đạt được O(1) trung bình, điều quan trọng là giữ cho Hệ số tải (Load Factor) ở mức hợp lý (sẽ nói rõ hơn ở phần sau) và chọn hàm băm tốt.

Trường hợp xấu nhất

Tuy nhiên, hash table không phải lúc nào cũng hoàn hảo. Trong trường hợp xấu nhất, độ phức tạp thời gian cho các thao tác Thêm, Tìm kiếm và Xóa có thể lên tới O(n).

Trường hợp xấu nhất xảy ra khi tất cả (hoặc phần lớn) các khóa đều bị băm vào cùng một bucket. Điều này có thể do hàm băm rất tồi hoặc do dữ liệu đầu vào có tính chất đặc biệt.

- Với Separate Chaining: Nếu tất cả

nphần tử rơi vào cùng một bucket, danh sách liên kết tại bucket đó sẽ có độ dàin. Việc tìm kiếm hoặc xóa một phần tử sẽ tương đương với việc duyệt qua toàn bộ danh sách liên kết, tức là O(n). - Với Open Addressing: Nếu xảy ra clustering nghiêm trọng, việc dò tìm một chỗ trống hoặc tìm một phần tử có thể yêu cầu duyệt qua gần như toàn bộ

nphần tử trong bảng, cũng dẫn đến O(n).

Mặc dù trường hợp xấu nhất O(n) hiếm khi xảy ra trong thực tế với các hàm băm và kỹ thuật xử lý xung đột tốt, nhưng việc hiểu rõ giới hạn này là cần thiết khi thiết kế hệ thống.

Bảng tóm tắt độ phức tạp thời gian:

| Thao tác | Trường hợp Trung bình | Trường hợp Xấu nhất |

|---|---|---|

| Thêm | O(1) | O(n) |

| Tìm kiếm | O(1) | O(n) |

| Xóa | O(1) | O(n) |

Hệ số tải (Load Factor) và ảnh hưởng đến hiệu suất

Hệ số tải (Load Factor), thường ký hiệu là alpha (α), là một chỉ số quan trọng đo lường mức độ “đầy” của hash table. Nó được định nghĩa là tỷ lệ giữa số lượng phần tử (n) đang được lưu trữ trong bảng và tổng số bucket (m) của bảng:

α = n / m

Hệ số tải ảnh hưởng trực tiếp đến hiệu suất và xác suất xảy ra xung đột.

- α nhỏ: Bảng băm còn nhiều chỗ trống. Xác suất xung đột thấp, hiệu suất truy cập gần với O(1) lý tưởng. Tuy nhiên, lãng phí bộ nhớ vì nhiều bucket không được sử dụng.

- α lớn: Bảng băm gần đầy (hoặc thậm chí vượt quá sức chứa nếu dùng Separate Chaining). Xác suất xung đột tăng cao. Hiệu suất bắt đầu giảm, tiến gần hơn đến O(n) khi α quá lớn, do phải xử lý nhiều xung đột hơn (duyệt danh sách dài hơn hoặc dò tìm lâu hơn).

Do đó, cần có sự cân bằng. Thông thường, người ta sẽ chọn một ngưỡng cho hệ số tải (ví dụ: 0.7 hoặc 0.75 cho Open Addressing). Khi số lượng phần tử n tăng lên khiến α vượt qua ngưỡng này, hash table sẽ được thay đổi kích thước (resize).

Quá trình resize thường bao gồm việc tạo một bảng băm mới với số lượng bucket lớn hơn (thường là gấp đôi), sau đó băm lại (rehash) tất cả các phần tử từ bảng cũ và chèn chúng vào bảng mới. Đây là một thao tác tốn kém (thường mất O(n) thời gian) nhưng cần thiết để duy trì hiệu suất O(1) trung bình cho các thao tác sau này.

Ưu điểm và Nhược điểm của Hash Table

Như mọi cấu trúc dữ liệu, hash table cũng có những điểm mạnh và điểm yếu riêng. Hiểu rõ chúng giúp bạn quyết định khi nào nên và không nên sử dụng nó.

Ưu điểm

- Tốc độ truy cập trung bình cực nhanh (O(1)): Đây là ưu điểm lớn nhất, làm cho hash table trở thành lựa chọn hàng đầu cho các tác vụ tìm kiếm, thêm, xóa dữ liệu thường xuyên.

- Hiệu quả với tập dữ liệu lớn: Tốc độ O(1) trung bình không đổi ngay cả khi số lượng phần tử tăng lên đáng kể (miễn là quản lý tốt load factor và collision).

- Linh hoạt: Có thể lưu trữ nhiều loại dữ liệu khác nhau trong phần giá trị (Value).

Nhược điểm

- Hiệu suất trường hợp xấu nhất tệ (O(n)): Nếu hàm băm tồi hoặc xảy ra nhiều xung đột, hiệu suất có thể giảm đáng kể.

- Khó duyệt các phần tử theo thứ tự: Các phần tử được lưu trữ dựa trên giá trị băm của khóa, không theo thứ tự tự nhiên hay thứ tự chèn vào. Việc duyệt toàn bộ phần tử theo một thứ tự cụ thể (ví dụ: sắp xếp theo khóa) thường không hiệu quả.

- Chi phí bộ nhớ: Có thể lãng phí bộ nhớ nếu load factor quá thấp (nhiều bucket trống). Separate chaining tốn thêm bộ nhớ cho con trỏ.

- Chi phí thay đổi kích thước (Resizing): Khi bảng đầy và cần resize, thao tác rehashing có thể tốn kém thời gian và tài nguyên.

- Yêu cầu khóa phải hashable: Không phải mọi đối tượng đều có thể dùng làm khóa (ví dụ: các đối tượng có thể thay đổi).

Ứng dụng thực tế của Hash Table (Bảng Băm)

Sức mạnh và hiệu quả của hash table khiến nó xuất hiện trong vô số ứng dụng quen thuộc trong ngành công nghệ phần mềm:

Implementations trong Ngôn ngữ Lập trình (Dictionary, HashMap, Set)

Đây là ứng dụng phổ biến nhất. Hầu hết các ngôn ngữ lập trình hiện đại đều cung cấp sẵn các cấu trúc dữ liệu dựa trên hash table:

- Python: Kiểu dữ liệu

dict(dictionary) vàset. - Java: Các lớp

HashMap,HashSet,Hashtable,ConcurrentHashMap. - C++:

std::unordered_mapvàstd::unordered_settrong thư viện chuẩn (STL). - JavaScript: Đối tượng

Objecthoạt động tương tự hash table cho khóa chuỗi, và cấu trúcMapvàSethiện đại hơn. Chúng được sử dụng rộng rãi để lưu trữ và truy xuất dữ liệu có cấu trúc một cách nhanh chóng.

Bộ nhớ đệm (Caching)

Caching là kỹ thuật lưu trữ tạm thời các dữ liệu thường xuyên truy cập để tăng tốc độ phản hồi. Hash table rất lý tưởng cho việc này. Khóa có thể là URL của một trang web, ID của một đối tượng dữ liệu, còn giá trị là nội dung trang web hoặc dữ liệu đã được xử lý. Khi có yêu cầu, hệ thống kiểm tra cache bằng hash table (O(1)), nếu có thì trả về ngay, tiết kiệm thời gian tính toán hoặc truy vấn database.

Chỉ mục cơ sở dữ liệu (Database Indexing)

Trong cơ sở dữ liệu, chỉ mục (index) giúp tăng tốc độ truy vấn dữ liệu. Hash index là một loại chỉ mục sử dụng hash table. Nó đặc biệt hiệu quả cho các truy vấn tìm kiếm chính xác theo khóa (equality queries, ví dụ: SELECT * FROM users WHERE user_id = 123). Hệ thống băm giá trị user_id để tìm nhanh vị trí bản ghi trên đĩa.

Các ứng dụng khác

Hash table còn được dùng trong nhiều lĩnh vực khác:

- Bảng ký hiệu (Symbol Tables) trong trình biên dịch: Lưu trữ thông tin về các biến, hàm trong mã nguồn.

- Kiểm tra trùng lặp: Nhanh chóng xác định xem một phần tử đã tồn tại trong một tập hợp lớn hay chưa (ví dụ: kiểm tra đạo văn, phát hiện gói tin mạng trùng lặp).

- Bộ định tuyến (Routers): Lưu trữ bảng định tuyến để xác định đường đi nhanh nhất cho các gói tin mạng dựa trên địa chỉ IP đích.

- Thuật toán mật mã: Các hàm băm mật mã (cryptographic hash functions) là nền tảng của nhiều ứng dụng bảo mật, dù chúng có các yêu cầu khắt khe hơn hàm băm thông thường.

So sánh nhanh: Hash Table với các cấu trúc dữ liệu khác

Để hiểu rõ hơn vị trí của hash table, hãy so sánh nhanh với hai cấu trúc dữ liệu cơ bản khác:

- Hash Table vs. Mảng (Array): Mảng cho phép truy cập phần tử theo chỉ số (index) với tốc độ O(1), tương tự hash table. Tuy nhiên, mảng yêu cầu chỉ số là số nguyên liên tục, còn hash table cho phép dùng nhiều loại khóa (string, object…) và ánh xạ chúng vào chỉ số. Tìm kiếm một giá trị cụ thể trong mảng (nếu không biết chỉ số) thường mất O(n), chậm hơn O(1) trung bình của hash table. Mảng dễ dàng duyệt theo thứ tự, hash table thì không.

- Hash Table vs. Danh sách liên kết (Linked List): Danh sách liên kết linh hoạt trong việc thêm/xóa phần tử ở giữa (O(1) nếu đã có con trỏ đến nút trước đó), nhưng tìm kiếm một phần tử cụ thể luôn mất O(n) vì phải duyệt tuần tự. Hash table vượt trội về tốc độ tìm kiếm (O(1) trung bình).

Tóm lại, hash table tối ưu cho việc truy xuất nhanh dựa trên khóa, trong khi các cấu trúc khác có thể mạnh hơn ở các khía cạnh như duyệt theo thứ tự (mảng, cây) hoặc thêm/xóa linh hoạt ở giữa (danh sách liên kết).

Tổng kết: Khi nào nên sử dụng Hash Table?

Hash Table (Bảng Băm) là một công cụ cực kỳ mạnh mẽ trong kho vũ khí của lập trình viên. Nó tỏa sáng trong các tình huống mà tốc độ truy xuất, thêm, xóa dữ liệu dựa trên một khóa duy nhất là ưu tiên hàng đầu.

Hãy cân nhắc sử dụng hash table khi:

- Bạn cần lưu trữ và truy vấn dữ liệu dạng key-value.

- Tần suất tìm kiếm/thêm/xóa dữ liệu cao.

- Hiệu suất O(1) trung bình là yêu cầu quan trọng.

- Thứ tự của các phần tử không quan trọng.

- Bạn có thể chấp nhận hiệu suất O(n) trong trường hợp xấu nhất (hiếm gặp với thiết kế tốt).

Hy vọng qua bài viết chi tiết này, bạn đã có cái nhìn sâu sắc và toàn diện về hash table. Hiểu rõ cách nó hoạt động, ưu nhược điểm và các kỹ thuật liên quan sẽ giúp bạn đưa ra quyết định đúng đắn khi lựa chọn cấu trúc dữ liệu và tối ưu hóa hiệu năng cho ứng dụng của mình. Đừng ngần ngại áp dụng kiến thức này vào các dự án lập trình tiếp theo!

Hiểu rõ các cấu trúc dữ liệu hiệu năng cao như Hash Table là một chuyện, vận hành ứng dụng chứa chúng mượt mà lại cần nền tảng hạ tầng ổn định. Với website cơ bản, dịch vụ thuê Hosting tại InterData giúp bạn khởi đầu trên phần cứng chuyên dụng thế hệ mới, dung lượng được tối ưu.

Khi ứng dụng đòi hỏi nhiều tài nguyên hơn, dịch vụ thuê VPS cung cấp cấu hình mạnh mẽ với bộ xử lý AMD EPYC Gen 3th và SSD NVMe U.2 tốc độ cao. Nếu cần sự linh hoạt cao cấp và băng thông cao, hãy xem xét dịch vụ thuê Cloud Server sử dụng công nghệ ảo hóa tiên tiến, là lựa chọn chất lượng, uy tín từ InterData.