CSF Firewall là một phần mềm tường lửa mã nguồn mở được thiết kế dành riêng cho hệ điều hành Linux, giúp bảo vệ hệ thống của bạn khỏi các mối đe dọa mạng. CSF hỗ trợ quản lý quyền truy cập hiệu quả thông qua danh sách whitelist và blacklist. Để hiểu rõ hơn về CSF Firewall, vai trò, đặc điểm nổi bật và cách cài đặt, hãy cùng InterData khám phá chi tiết trong bài viết dưới đây.

CSF Firewall là gì?

CSF Firewall là một giải pháp tường lửa mã nguồn mở mạnh mẽ, được phát triển dành riêng cho các hệ điều hành Linux. Với mục tiêu chính là bảo vệ các máy chủ và hệ thống mạng Linux trước các mối đe dọa an ninh mạng từ bên ngoài, CSF Firewall giúp ngăn chặn các cuộc tấn công, đồng thời giảm thiểu rủi ro truy cập trái phép vào các dịch vụ nhạy cảm.

Hệ thống này cung cấp khả năng chặn IP không mong muốn, kiểm soát chặt chẽ quyền truy cập, và theo dõi lưu lượng mạng để phát hiện bất kỳ hành vi đáng ngờ nào. Nhờ vào những tính năng vượt trội và sự dễ dàng trong việc cấu hình, CSF Firewall đã trở thành lựa chọn hàng đầu cho các quản trị viên mạng, khẳng định vị thế là một công cụ bảo mật đáng tin cậy và phổ biến trong lĩnh vực an ninh mạng hiện nay.

CSF Firewall hoạt động như thế nào?

CSF Firewall hoạt động như một tường lửa giúp kiểm soát và quản lý lưu lượng mạng đi qua các máy chủ Linux. Khi được cài đặt và kích hoạt, CSF Firewall sẽ dựa vào các tệp cấu hình để xác định và thực thi các quy tắc bảo mật cụ thể, từ đó đảm bảo hệ thống của bạn được bảo vệ trước những mối đe dọa mạng. Điều này cho phép quản trị viên dễ dàng tùy chỉnh các quy tắc để phù hợp với nhu cầu bảo mật riêng của từng hệ thống.

CSF Firewall cung cấp khả năng kiểm soát truy cập vào các dịch vụ mạng quan trọng như SSH, HTTP, FTP, SMTP và nhiều dịch vụ khác. Bạn có thể thiết lập các quy tắc để chặn yêu cầu từ các địa chỉ IP cụ thể hoặc những địa chỉ IP đã nằm trong danh sách đen, giúp ngăn chặn truy cập trái phép và tăng cường bảo mật hệ thống.

Khi một yêu cầu truy cập đến máy chủ, CSF Firewall sẽ kiểm tra yêu cầu này dựa trên các quy tắc đã thiết lập. Nếu yêu cầu tuân thủ các quy tắc, nó sẽ được phép đi qua và được xử lý bởi các dịch vụ mạng. Ngược lại, những yêu cầu không đáp ứng điều kiện bảo mật sẽ bị chặn ngay lập tức, đảm bảo hệ thống không bị xâm nhập.

Ngoài ra, CSF Firewall có thể cấu hình để tự động cảnh báo hoặc chặn các cuộc tấn công mạng phổ biến như tấn công từ chối dịch vụ (DoS), quét cổng hoặc các hành vi phá hoại khác. Công cụ này còn hỗ trợ theo dõi và báo cáo lưu lượng mạng, cung cấp cho quản trị viên một cái nhìn tổng quan về tình trạng an ninh của hệ thống, từ đó giúp đưa ra các biện pháp bảo vệ hiệu quả hơn.

Hướng dẫn cài đặt CSF Firewall

Để cài đặt CSF Firewall trên máy chủ Linux một cách dễ dàng và hiệu quả, bạn có thể thực hiện theo các bước sau:

Bước 1: Kiểm tra phiên bản hệ điều hành Linux Trước khi bắt đầu, hãy kiểm tra phiên bản hệ điều hành Linux của bạn để đảm bảo rằng bạn đang tải đúng phiên bản CSF Firewall phù hợp với hệ thống. Việc này giúp đảm bảo tính tương thích và hoạt động ổn định của CSF Firewall.

Bước 2: Tải CSF Firewall Sau khi xác định được phiên bản hệ điều hành, bạn có thể tải phiên bản mới nhất của CSF Firewall từ trang web chính thức. Để tiện lợi, bạn cũng có thể sử dụng lệnh wget để tải trực tiếp CSF Firewall về máy chủ của mình.

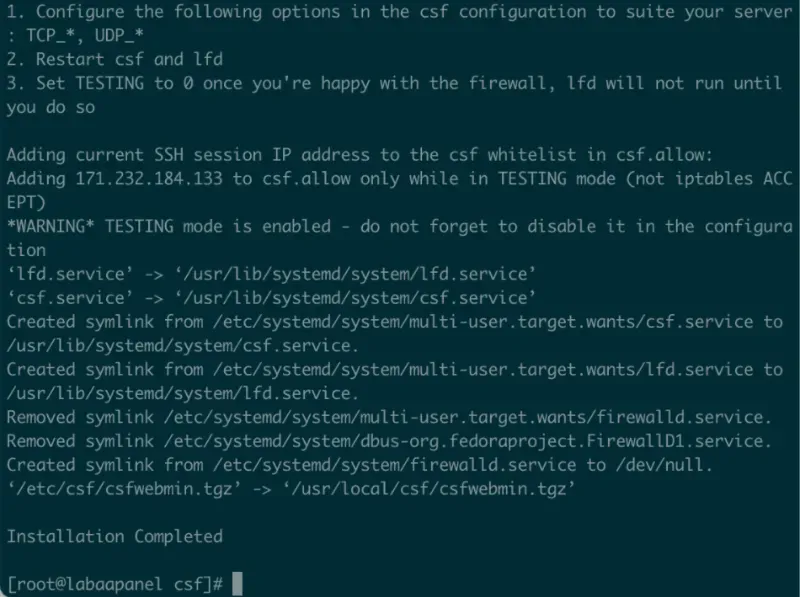

Bước 3: Cài đặt CSF Firewall Khi tệp tin đã được tải xuống, tiến hành giải nén và cài đặt CSF Firewall. Nếu hệ thống của bạn đã có sẵn Perl, bạn chỉ cần chạy lệnh cài đặt. Nếu chưa, bạn cần cài đặt Perl trước khi tiếp tục.

Bước 4: Cấu hình CSF Firewall Sau khi hoàn tất cài đặt, bạn có thể bắt đầu cấu hình CSF Firewall. Mặc định, CSF sẽ được cấu hình để bảo vệ các dịch vụ mạng quan trọng như SSH, HTTP và FTP, và tự động chặn các kết nối không mong muốn. Tuy nhiên, bạn nên tùy chỉnh các quy tắc này sao cho phù hợp với nhu cầu bảo mật cụ thể của hệ thống.

Bước 5: Kích hoạt CSF Firewall Khi cấu hình đã hoàn tất, bạn có thể kích hoạt CSF Firewall bằng lệnh systemctl enable csf.service và systemctl start csf.service để khởi động dịch vụ.

Lưu ý quan trọng: Trong quá trình cài đặt và cấu hình, hãy đặc biệt cẩn thận để không chặn những kết nối cần thiết cho hệ thống. Nếu không chắc chắn về các bước cấu hình, bạn nên tham khảo ý kiến từ các chuyên gia bảo mật hoặc đơn vị cung cấp dịch vụ hosting của mình để đảm bảo an toàn.

Hướng dẫn cấu hình CSF Firewall

Để cấu hình CSF Firewall nhằm hạn chế tấn công DDoS trên máy chủ Linux, bạn có thể thực hiện theo các bước chi tiết dưới đây:

Bước 1: Tìm hiểu về tấn công DDoS

Trước khi tiến hành cấu hình, điều quan trọng là bạn phải hiểu rõ về các loại tấn công DDoS, cách chúng hoạt động, và tác động mà chúng có thể gây ra đối với hệ thống của bạn. Những cuộc tấn công DDoS phổ biến bao gồm tấn công SYN flood, ICMP flood, UDP flood và HTTP flood. Việc nắm bắt kiến thức này giúp bạn đưa ra những biện pháp phòng ngừa hiệu quả hơn.

Bước 2: Cấu hình hệ thống tường lửa

Để giảm thiểu rủi ro từ các cuộc tấn công DDoS, bạn có thể tùy chỉnh các quy tắc tường lửa để giới hạn số lượng kết nối và lưu lượng mạng từ các nguồn đáng ngờ. Các quy tắc này có thể được thêm vào tệp cấu hình csf.conf. Ví dụ:

# Hạn chế số kết nối TCP từ một địa chỉ IP duy nhất TCP_IN = "20,21,22,25,53,80,110,143,443" TCP_OUT = "20,21,22,25,53,80,110,143,443" CONNLIMIT = "tcp:20,30" # Hạn chế số yêu cầu HTTP từ một địa chỉ IP duy nhất LF_HTTP_REQ = "60" # Chặn các gói tin ICMP từ các địa chỉ IP đáng ngờ ICMP_IN = "0" ICMP_OUT = "0" DROP_ICMP = "1"

Bước 3: Sử dụng các công cụ hỗ trợ

CSF Firewall cung cấp nhiều công cụ hỗ trợ giúp kiểm soát và hạn chế tấn công DDoS. Một số lệnh phổ biến bao gồm:

csf -g: Hiển thị các địa chỉ IP đang kết nối đến máy chủ.csf -r: Thiết lập hạn chế tối đa số kết nối từ một địa chỉ IP.csf -d: Chặn địa chỉ IP đang tấn công máy chủ.

Bước 4: Tùy chỉnh cấu hình thời gian

CSF Firewall cho phép tùy chỉnh các thông số thời gian để đối phó với các cuộc tấn công DDoS. Bạn có thể điều chỉnh các tham số trong tệp cấu hình csf.conf, chẳng hạn như:

DENY_TEMP_IP_LIMIT: Thiết lập số lần tối đa mà một địa chỉ IP có thể bị chặn trong một khoảng thời gian.LF_TRIGGER_PERM_BLOCK: Xác định thời gian chặn tạm thời để chuyển sang chặn vĩnh viễn.LF_PERMBLOCK_TIME: Thiết lập thời gian chặn vĩnh viễn cho một địa chỉ IP.

Bước 5: Kiểm tra và theo dõi

Sau khi hoàn tất cấu hình, bạn cần theo dõi hoạt động mạng thường xuyên để phát hiện sớm các cuộc tấn công DDoS. Các công cụ như ngrep, tcpdump, và Wireshark có thể giúp bạn giám sát lưu lượng mạng chi tiết và phản ứng kịp thời khi có dấu hiệu bất thường.

Hướng dẫn chặn và cho phép địa chỉ IP trong CSF Firewall

Để chặn và cho phép địa chỉ IP trong tường lửa CSF Firewall, bạn có thể thực hiện theo các bước sau:

Hướng dẫn chặn địa chỉ IP

1. Chặn IP từ dòng lệnh

Để bắt đầu, bạn cần đăng nhập vào máy chủ của mình thông qua SSH với quyền truy cập root. Điều này cho phép bạn thực hiện các thay đổi quan trọng trên hệ thống.

Sau khi đã đăng nhập thành công, bạn có thể sử dụng lệnh sau đây để chặn một địa chỉ IP cụ thể mà bạn muốn ngăn chặn truy cập vào máy chủ của mình:

```bash csf -d ```

Ví dụ, nếu bạn muốn chặn địa chỉ IP là 192.168.1.2, bạn sẽ gõ lệnh như sau:

```bash csf -d 192.168.1.2 ```

Việc chặn IP này rất hữu ích trong việc bảo vệ máy chủ khỏi các cuộc tấn công hoặc truy cập không mong muốn.

2. Chặn IP từ WHM (nếu bạn đang sử dụng cPanel)

- Nếu bạn đang quản lý máy chủ thông qua WHM và có quyền root, bạn có thể dễ dàng chặn IP mà không cần phải sử dụng dòng lệnh.

- Đầu tiên, hãy đăng nhập vào giao diện WHM với tài khoản root của bạn.

- Tiếp theo, tìm đến phần Plugins trong menu bên trái, sau đó chọn ConfigServer Security & Firewall. Đây là nơi bạn có thể quản lý các thiết lập bảo mật cho máy chủ của mình.

- Trong giao diện ConfigServer, bạn sẽ thấy mục Quick Deny. Tại đây, bạn chỉ cần nhập địa chỉ IP mà bạn muốn chặn vào ô trống và nhấn nút Quick Deny. Hệ thống sẽ tự động thực hiện việc chặn IP đó ngay lập tức.

Cách này giúp bạn tiết kiệm thời gian và dễ dàng hơn trong việc quản lý bảo mật cho máy chủ.

3. Chặn một dải địa chỉ IP

Ngoài việc chặn từng địa chỉ IP riêng lẻ, bạn cũng có thể chặn một dải địa chỉ IP nếu bạn nhận thấy rằng nhiều địa chỉ IP trong cùng một dải có hành vi đáng ngờ.

Để thực hiện điều này, bạn có thể sử dụng cú pháp sau:

```bash csf -d ```

Ví dụ, nếu bạn muốn chặn toàn bộ dải IP từ 192.168.1.0 đến 192.168.1.255, bạn sẽ sử dụng lệnh như sau:

```bash csf -d 192.168.1.0/24 ```

Việc chặn một dải IP giúp bạn bảo vệ máy chủ khỏi các mối đe dọa tiềm ẩn từ một nhóm địa chỉ IP, đặc biệt là khi bạn phát hiện ra rằng chúng có liên quan đến các hoạt động xấu hoặc không hợp lệ.

Hướng dẫn cho phép địa chỉ IP

Cách cho phép một địa chỉ IP từ dòng lệnh

Đầu tiên, bạn cần đăng nhập vào máy chủ của mình thông qua giao thức SSH với quyền truy cập root. Điều này rất quan trọng vì chỉ có tài khoản root mới có đủ quyền để thực hiện các thay đổi liên quan đến bảo mật mạng.

Sau khi đã đăng nhập thành công, bạn có thể sử dụng lệnh sau để cho phép một địa chỉ IP cụ thể truy cập vào máy chủ của bạn. Cú pháp lệnh như sau:

bash csf -a

Ví dụ, nếu bạn muốn cho phép địa chỉ IP 192.168.1.10, bạn sẽ nhập lệnh như sau:

bash csf -a 192.168.1.10

Lệnh này sẽ thêm địa chỉ IP vào danh sách cho phép, giúp người dùng từ địa chỉ đó có thể truy cập mà không bị chặn.

Cách cho phép một dải địa chỉ IP

Nếu bạn muốn cho phép một dải địa chỉ IP, quy trình cũng tương tự như khi bạn cho phép một địa chỉ IP đơn lẻ. Tuy nhiên, cú pháp sẽ hơi khác một chút để có thể bao gồm nhiều địa chỉ trong cùng một lệnh. Bạn sẽ sử dụng cú pháp như sau:

bash csf -a

Ví dụ, nếu bạn muốn cho phép toàn bộ dải IP từ 192.168.1.0 đến 192.168.1.255, bạn có thể sử dụng lệnh sau:

bash csf -a 192.168.1.0/24

Dải IP này sẽ cho phép tất cả các địa chỉ trong khoảng từ 192.168.1.1 đến 192.168.1.254, giúp bạn dễ dàng quản lý quyền truy cập cho nhiều thiết bị trong cùng một mạng mà không cần phải thêm từng địa chỉ một cách thủ công.

Lưu ý quan trọng

Sau khi bạn đã thực hiện các thay đổi cần thiết trong cấu hình của tường lửa CSF, bước tiếp theo là khởi động lại dịch vụ này để các thay đổi có hiệu lực. Để làm điều đó, bạn chỉ cần sử dụng lệnh sau trong terminal:

csf -r

Lệnh này sẽ giúp bạn khởi động lại CSF và áp dụng tất cả các cấu hình mới mà bạn đã thiết lập. Việc khởi động lại là rất quan trọng vì nếu không thực hiện, những thay đổi bạn đã thực hiện sẽ không được hệ thống nhận diện và áp dụng.

Ngoài ra, để quản lý các địa chỉ IP bị chặn hoặc được phép truy cập vào máy chủ của bạn, CSF lưu trữ thông tin này trong hai tệp khác nhau. Cụ thể, các địa chỉ IP bị chặn sẽ được ghi lại trong tệp có đường dẫn /etc/csf/csf.deny, trong khi các địa chỉ IP được cho phép sẽ nằm trong tệp /etc/csf/csf.allow. Điều này giúp bạn dễ dàng theo dõi và quản lý quyền truy cập của từng địa chỉ IP một cách rõ ràng và hiệu quả.

Nếu bạn có nhu cầu thêm nhiều địa chỉ IP vào danh sách cho phép hoặc bị chặn, bạn cũng có thể tạo ra một tệp riêng biệt cho các địa chỉ này. Sau đó, bạn chỉ cần chỉ định đường dẫn đến tệp đó trong cấu hình của CSF. Việc này không chỉ giúp bạn tổ chức tốt hơn mà còn tiết kiệm thời gian khi cần thêm hoặc xóa các địa chỉ IP.

Bằng cách thực hiện các bước trên, bạn có thể dễ dàng kiểm soát quyền truy cập của các địa chỉ IP trên máy chủ của mình thông qua tường lửa CSF. Điều này không chỉ đảm bảo an toàn cho hệ thống mà còn giúp tối ưu hóa hiệu suất hoạt động của máy chủ.

InterData.vn mang đến các giải pháp máy chủ chất lượng cao như: thuê Server, thuê Cloud Server, thuê VPS và thuê Hosting. Với hạ tầng phần cứng mới nhất sử dụng bộ vi xử lý AMD EPYC Gen3 cùng NVMe U.2, đảm bảo hiệu suất vượt trội và tốc độ truy xuất dữ liệu nhanh chóng. Khách hàng sẽ được trải nghiệm dịch vụ ổn định với uptime lên đến 99.99% và hỗ trợ kỹ thuật 24/7/365.

Hãy liên hệ với chúng tôi qua website hoặc hotline 1900.636822 để được tư vấn chi tiết và chọn gói dịch vụ phù hợp!