Công nghệ mạng đang phát triển mạnh mẽ, những thiết bị ngoại vi máy tính ngày càng phổ biến. Kèm theo là các lỗ hổng để Exploit thực hiện những cuộc tấn công mạng. Vậy Exploit là gì? Làm thế nào phát hiện Exploit? Cách hạn chế và ngăn chặn ra sao? InterData sẽ giải đáp vấn đề này trong bài viết dưới đây.

Định nghĩa Exploit là gì?

Exploit là gì? Exploit không phải là phần mềm gây hại mà được thiết lập để phân phối các phần mềm độc hại. Một đoạn mã hoặc là một chương trình người dùng tạo ra, sau đó lợi dụng những lỗ hổng zero-day của phần mềm hay phần cứng trên không gian mạng một cách có ác ý.

Hơn nữa, Exploit thực hiện hành vi xâm nhập tiến tới phá hủy những dịch vụ hoặc thậm chí cài đặt một phần mềm thứ 3 trên không gian ứng dụng máy tính người dùng.

Hiểu một cách tổng quan thì Exploit nhắm đến những điểm yếu của phần mềm, những lỗ hổng từ đó tấn công chúng. Trong đó bao gồm tất cả mọi thứ tập hợp: Ứng dụng, ứng dụng phần mềm, mã chuỗi code, dữ liệu hay các lệnh… Vậy Exploit hoạt động như thế nào?

Cách thức hoạt động của Exploit là gì?

Có thể nói không có phần mềm nào là hoàn hảo. Cho dù nhà phát triển có kỹ năng đến đâu thì vẫn có thể có lỗi trong ứng dụng của họ khiến hệ thống dễ bị đe dọa trên mạng.

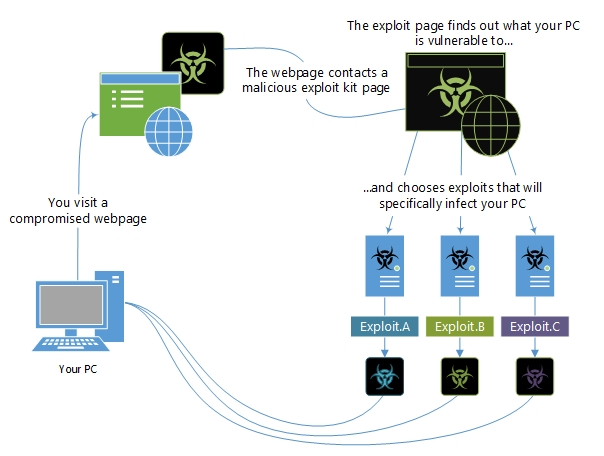

Exploit có cách thức thông dụng nhất là lợi dụng nạn nhân có thể vô tình truy cập những website độc hại hoặc click vào link trong email lừa đảo hoặc quảng cáo độc hại liên kết đến những trang web có tấn công Exploit.

Các trang web này được cài đặt các chương trình phần mềm độc hại để tấn công sâu vào hệ thống, nhắm tới các lỗ hổng trình duyệt khác và có thể bắt nguồn từ một trang web đã bị tấn công. Những cuộc tấn công như vậy chủ yếu tập trung vào hệ thống phần mềm mã hoá bằng java hoặc các trình duyệt chưa có bản vá hay bản sửa lỗi.

Chính vì thế, hacker mũ đen sẽ lợi dụng sơ hở trên để cài đặt phần mềm có hại trên máy tính của bạn. Như thế, Exploit có những hình thức tấn công nào?

Các loại Exploit phổ biến hiện nay

Trong thời điểm này, Exploit phát triển đa dạng theo môi trường máy tính cũng như mục đích của tin tặc. Có nhiều hình thức tấn công khác nhau và cách phân loại khá phức tạp do chịu chi phối bởi nhiều yếu tố, nhưng phổ biến nhất là 3 hình thức sau:

Khai thác từ xa (Remote Exploit)

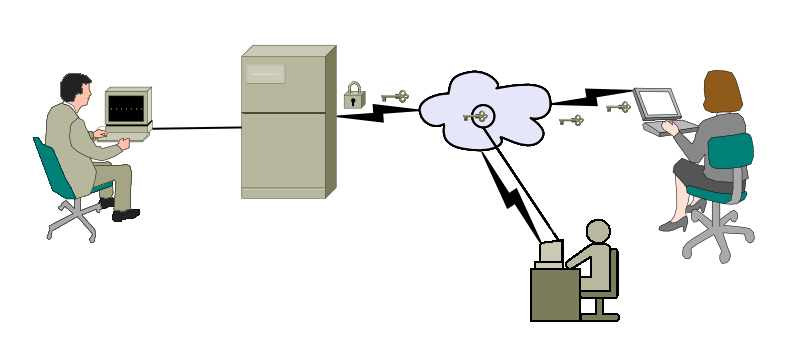

Khai thác từ xa (Remote Exploit) là một hoạt động khai thác mà kẻ tấn công không cần quyền truy cập trực tiếp vào hệ thống mục tiêu, chúng có thể tấn công từ xa thông qua mạng internet. Bằng cách lợi dụng các lỗ hổng và sơ hở kỹ thuật, kẻ tấn công có thể triển khai phần mềm độc hại hoặc giành quyền kiểm soát của mục tiêu.

Trong đó, phạm vi hoạt động của hình thức khai thác từ xa (Remote Exploit) nguy hiểm và rộng hơn khai thác cục bộ (Local Exploit). Điểm đặc biệt của khai thác từ xa là chương trình đã được lập trình sẵn và luôn có thể tự động tấn công mục tiêu (Máy tính cá nhân, máy tính trong doanh nghiệp…).

Khai thác cục bộ (Local Exploit)

Khai thác cục bộ (Local Exploit) dựa trên việc khai thác các lỗ hổng và sơ hở trực tiếp trong hệ thống, hacker sử dụng các lỗ hổng cục bộ để nâng cao quyền truy cập từ người sử dụng, thông thường là gia tăng khả năng truy cập hệ thống chủ và có quyền cao hơn quản trị viên.

Có thể nói, khai thác cục bộ có thao tác chủ yếu thủ công và không thể tự động như khai thác từ xa. Nên hình thức khai thác cục bộ có điểm hạn chế nằm ở chỗ có giới hạn xâm nhập và thường chỉ diễn ra ở các máy tính nội bộ.

Khai thác ứng dụng khách (Client Exploit)

Khai thác ứng dụng khách (Client Exploit) đề cập đến hành vi khai thác các lỗ hổng trong các ứng dụng được người dùng cài đặt nhằm truy cập mạng hoặc ứng dụng khác. Kẻ tấn công cũng chọn các trình duyệt web lừa đảo trực tuyến hay quảng cáo làm điểm khởi đầu để chèn phần mềm độc hại.

Theo cách hiểu đơn giản, đây là hình thức khai thác đánh vào tâm lý con người nhằm chiếm đoạt tài sản, lừa đảo, đánh cắp thông tin cơ mật… Điều nguy hiểm của phương thức này là kẻ tấn công thường giả dạng làm người của các cơ quan uy tín như: công an, bác sĩ… nhằm mục đích lừa đảo vì vụ lợi cá nhân.

Zero-day Exploit là gì?

Zero-day Exploit là phương thức Exploit tấn công vào phần mềm, mô tả việc một bộ phận của phần mềm (Ứng dụng hay hệ thống vận hành) có một lỗ hổng bảo mật nghiêm trọng mà tin tặc đang xâm nhập trước khi các nhà phát triển kịp nhận ra và hoàn toàn không có khả năng để ngăn cản cuộc tấn công.

Zero-click

Zero-click được hiểu là phương thức không đòi hỏi sự tương tác của người dùng, nhưng kẻ xâm nhập vẫn có thể truy cập và khai thác các lỗ hổng, trong thời điểm người dùng không phải thực hiện thao tác click chuột.

Do sự nguy hiểm của Zero-click, hình thức Exploit này đã được NSO Group (nhà sản xuất một vũ khí mạng tinh vi, có khả năng trích xuất thông tin nhạy cảm được lưu trữ trong thiết bị được gọi là Pegasus) bán lại cho chính quyền nhằm quản lý điện thoại di động của người dân.

Pivoting

Pivoting (Tấn công nhiều lớp) là hình thức mà hacker mũ đen dùng để tăng phạm vi khu vực bị ảnh hưởng. Pivoting thường xâm nhập vào một phần của cơ sở hạ tầng mạng (Máy in, bộ điều chỉnh nhiệt…). Song song đó, tin tặc dùng máy quét để tấn công các thiết bị được tìm thấy.

Một khi đã chiếm được một phần của hệ thống chủ, hacker mũ đen sẽ di chuyển từ phần đã bị mất quyền sang các phần còn lại hoặc các bên có liên quan, để chiếm thêm quyền bên trong mạng lưới hoặc kiểm soát toàn bộ máy chủ.

Cuối cùng, dù là hình thức tấn công mạng nào đều có thể ảnh hưởng tiêu cực đến các máy chủ. Do đó, vấn đề cần thiết nhất lúc này là làm thế nào để phát hiện cuộc tấn công của Exploit?

Cách phát hiện cuộc tấn công của Exploit là gì?

Sau khi đã nắm bắt được Exploit là gì? Cũng như một số loại hình tấn công Exploit phổ biến. Làm thế nào để nhận ra máy tính đang bị Exploit tấn công? Dưới đây là một số dấu hiệu nhận biết được dấu hiệu tấn công của Exploit:

Hiệu suất chậm rõ rệt

Khi máy tính hoặc hệ thống có dấu hiệu chạy chậm đi đó là lúc máy đã bị lây nhiễm Exploit. Trong quá trình sử dụng máy vẫn hoạt động bình thường, hiệu suất nhanh, nhưng khi đã lây nhiễm thì máy sẽ đột nhiên chậm lại, các phần mềm hoạt động không bình thường và những ứng dụng độc hại đã bắt đầu xâm nhập vào máy chủ.

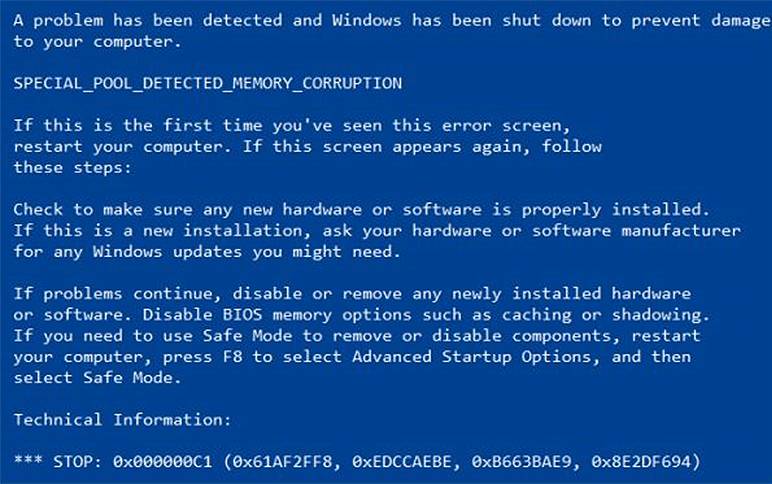

Sự cố đóng băng, các vấn đề đơ máy xuất hiện

Một cách đơn giản nhận biết máy tính bị nhiễm phần mềm độc hại là máy thường xuyên bị đóng băng phần mềm. Khởi chạy thất thường, không được mượt mà hay thậm chí máy bị lỗi màn hình xanh.

Những cài đặt trước đó bị thay đổi

Máy tính bị nhiễm phần mềm độc hại Exploit sẽ thay đổi hàng loạt các cài đặt trước đó trên phần mềm ứng dụng của máy. Khi đó, trật tự ứng dụng bị đảo lộn, tất cả không được sắp xếp ngăn nắp. Đôi lúc gây khó chịu và khó khăn cho người sử dụng. Thậm chí có thể bị mất tài khoản, thay đổi mật khẩu…

Những cửa sổ và quảng cáo bật lên liên tục

Điều khó chịu nhất khi bị tấn công bởi Exploit là gì? Chính là việc những quảng cáo đột nhiên xuất hiện liên tiếp trên máy chủ khi người dùng sử dụng phần mềm.

Tài khoản liên tục nhận được những tin nhắn quảng cáo gây khó chịu, điều tồi tệ là những quảng cáo rác này cũng sẽ không có khả năng tắt đi.

Font chữ hay dung lượng chữ cũng bị thay đổi

Dung lượng chữ sẽ bị thay đổi một cách nhanh chóng, một số vấn đề bị mã hóa chữ, font chữ khác đi. Thậm chí những ngôn từ đã bị mất đi hoặc thêm bớt gây nên nhiều phiền phức không đáng phát sinh, khó chịu vì rối mắt.

Những phần mềm có trên thị trường lâu năm, máy chủ đã được cài và đang sử dụng. Nhưng việc không nâng cấp, không update lên phiên bản cao hơn, đồng nghĩa với việc các hacker mũ đen sẽ dễ dàng cài phần mềm độc hại vào máy bạn.

Những cách hạn chế và ngăn chặn sự tấn công mạng của Exploit là gì?

Ngày nay, không chỉ những nhà phát triển mà người dùng cá nhân cũng có thể trở thành nạn nhân của các vụ tấn công Exploit.

Có thể dựa vào các dấu hiệu nhận biết vừa đề cập ở trên, đồng thời áp dụng các phương pháp nhằm ngăn ngừa tình trạng bị tấn công mạng. Dưới đây là một vài cách hạn chế và ngăn chặn mà người dùng có thể tham khảo:

Hãy cập nhật phần mềm thường xuyên

Cập nhật phần mềm hay còn gọi là update phần mềm. Cũng là một trong những cách tốt nhất để ngăn ngừa và phòng chống Exploit và đảm bảo rằng toàn bộ các phần mềm trên máy tính được cập nhật đầy đủ.

Nhà cung cấp phần mềm thường xuyên phát hiện và vá các lỗ hổng bảo mật bằng các bản vá (Patch) và bản cập nhật. Việc sử dụng những bản vá và cập nhật sẽ giúp ngăn ngừa việc Exploit khai thác các lỗ hổng dù đã bị tin tặc biết.

Sao lưu cài đặt, sao lưu file

Hãy sao chép và lưu trữ các file quan trọng ở vị trí an toàn, đề phòng khả năng bị xâm nhập bằng các mã độc hại. Đối với việc sao lưu vào ổ đĩa ngoài, hãy ngắt kết nối khi không sử dụng ổ đĩa và lưu trữ tách biệt với máy tính đang sử dụng.

Bảo vệ thông tin cá nhân cẩn thận

Bảo vệ thông tin cá nhân là một phần quan trọng của việc phòng chống Exploit. Người dùng cần phải tránh việc cung cấp thông tin cá nhân một cách rộng rãi và chỉ cung cấp thông tin cần thiết tới các cá nhân, tổ chức đáng tin cậy.

Ngoài ra, người dùng không nên click vào các đường dẫn link hay tải về các file không rõ nguồn gốc và không đáng tin.

Sử dụng phần mềm chống virus và tường lửa (Firewall)

Người dùng có thể đặt một tường lửa (Firewall) và cài đặt phần mềm chống virus là những bước cần thiết giúp ngăn ngừa cũng như phát hiện các cuộc đột nhập và tấn công mạng từ Exploit.

Trong đó, tường lửa giúp kiểm soát lưu lượng mạng, ngăn chặn các truy cập không mong muốn và đảm bảo an ninh cho hệ thống. Phần mềm chống virus phát hiện và ngăn cản mã độc, phần mềm gián điệp cũng như các file nguy hiểm khác trên hệ thống.

Cách hạn chế và ngăn chặn sự tấn công của Exploit đã được trình bày phía trên một cách chi tiết. Tuy nhiên, những vụ xâm nhập đang ngày một trở nên tinh vi, người sử dụng phải tăng cường cảnh giác, nâng cao kiến thức cũng như thực hiện biện pháp phòng chống Exploit nhằm giảm thiểu tối đa các tổn thất.

Qua bài viết trên InterData đã giúp bạn tìm hiểu Exploit là gì? cách hoạt động của Exploit và cách để phát hiện cuộc tấn công của Exploit để cho bạn thấy Exploit thật sự gây đe dọa đến người dùng. Bên cạnh đó, việc hiểu rõ về cách thức hoạt động và những hình thức phổ biến của Exploit khi khai thác lỗ hổng bảo mật có thể giúp người dùng biết những cách phát hiện, ngăn ngừa sự tấn công Exploit kịp thời.