Tấn công DDoS là một hình thức tấn công mạng thường gặp gây ảnh hưởng cực kỳ nghiêm trọng đến website của bạn. Để chống DDoS được hiệu quả thì đầu tiên bạn phải nắm rõ về DDoS, nguyên nhân gây ra DDoS, cách nhận biết DDoS hiện nay. Thông qua bài viết, InterData cũng sẽ mách bạn cách phòng chống DDoS hiệu quả và khắc phục khi website bị DDoS nhé!

Tổng quan về DDoS và DoS

DoS là gì?

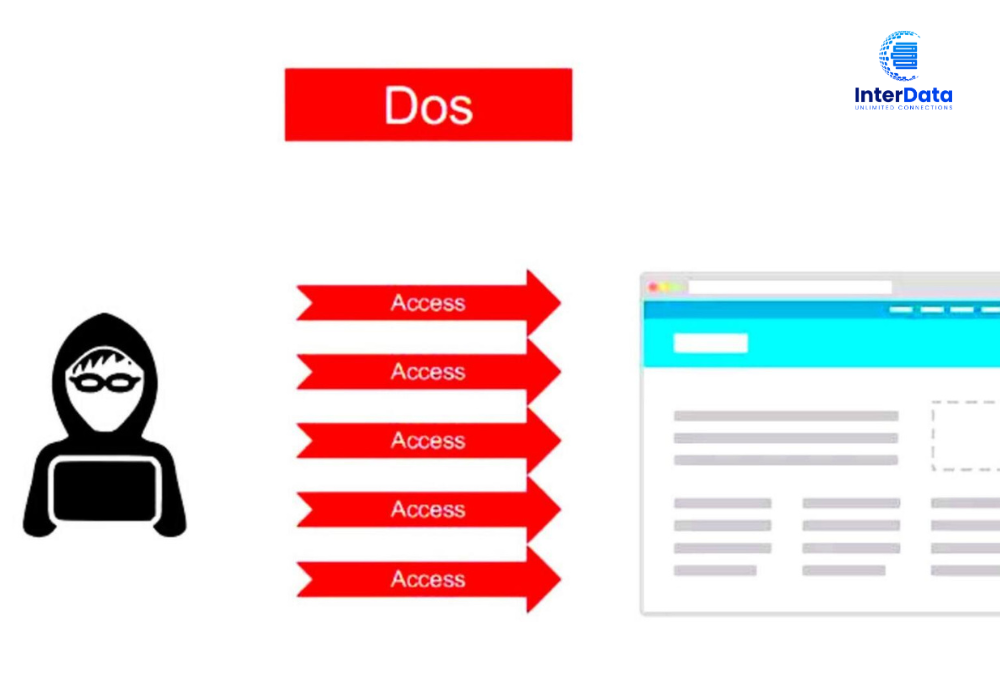

DoS, hay còn gọi là tấn công từ chối dịch vụ, là một loại cuộc tấn công mạng nhằm vào việc làm ngừng hoạt động một dịch vụ, máy chủ hoặc mạng, làm cản trở khả năng truy cập hợp lệ từ người dùng đích thực.

Để thực hiện, kẻ tấn công sẽ đưa ra một lượng traffic lớn hoặc gửi thông tin có thể gây ra sự cố đến máy chủ, hệ thống hoặc mạng mục tiêu, dẫn đến việc người dùng hợp pháp như thành viên, nhân viên, admin, chủ tài khoản không thể truy cập vào dịch vụ hoặc tài nguyên mà họ muốn.

DDoS là gì?

DDoS được viết tắt bởi từ Distributed Denial of Service, dịch sang tiếng Việt có nghĩa là từ chối dịch vụ phân tán.

Tấn công DDoS, viết tắt của “Distributed Denial of Service”, là hành động nhằm vào việc làm quá tải máy chủ hoặc hạ thấp hiệu suất của một dịch vụ trực tuyến bằng cách gửi một lượng lớn yêu cầu truy cập đến từ nhiều nguồn khác nhau, khiến hệ thống không thể xử lý và trả lời đúng các yêu cầu từ người dùng hợp lệ.

Khi xảy ra cuộc tấn công DDoS, kẻ tấn công có thể sử dụng nhiều máy tính hoặc máy chủ khác nhau hoặc thậm chí sử dụng máy tính của bạn để tấn công vào các máy khác. Họ thực hiện điều này bằng cách tận dụng các lỗ hổng bảo mật và sự thiếu hiểu biết của bạn, từ đó chiếm quyền kiểm soát server.

Mục tiêu của cuộc tấn công này là làm cho máy tính hoặc máy chủ ngừng hoạt động hoặc gây gián đoạn trong dịch vụ. Khi kiểm soát máy tính, kẻ tấn công sẽ tận dụng để gửi dữ liệu xấu hoặc yêu cầu đến các thiết bị khác thông qua trang web hoặc địa chỉ email.

Hiện nay, DDoS attack dần trở nên tinh vi và phức tạp hơn với ba kiểu tấn công cơ bản:

- Volume-based: Sử dụng lượng truy cập để tạo ra một lượng lớn các yêu cầu đến một hệ thống mạng, nhằm làm quá tải băng thông mạng và gây ra sự cố hoặc sập đổ hệ thống.

- Protocol: chủ yếu đi khai thác các tài nguyên trên máy chủ.

- Application: Đây là một loại tấn công tập trung vào các ứng dụng cụ thể trên website, nhằm làm cho chúng trở nên không thể sử dụng được bởi người dùng thông thường.

Sự khác nhau giữ DoS và DDoS

Thông qua hai khái niệm ở trên thì chúng ta có thể hiểu được rằng:

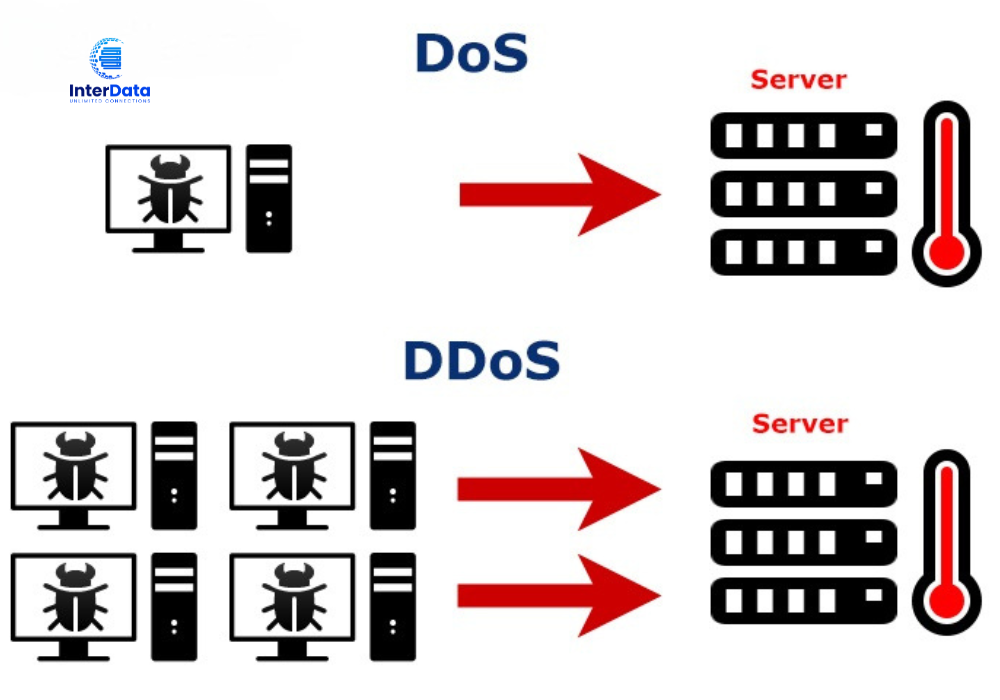

- Tấn công DoS xảy ra khi một máy tính gửi một lượng lớn yêu cầu truy cập đến máy tính của nạn nhân, nhằm làm quá tải hệ thống và khiến cho nó trở nên không khả dụng. Đây là một hình thức tấn công trực tuyến được sử dụng để làm cho một trang web không thể truy cập được đối với người dùng.

- Trong khi đó, DDoS attack (Tấn công DDoS) thường được thực hiện từ nhiều địa điểm khác nhau, sử dụng nhiều thiết bị và thường phân tán toàn cầu, thông qua hệ thống botnet.

Bên cạnh định nghĩa về tấn công DoS và DDoS, chúng ta có thể phân biệt chúng dựa trên một số tiêu chí cơ bản như sau:

| Tiêu chí | Cuộc tấn công DoS | Cuộc tấn công DDoS |

|---|---|---|

| Ý nghĩa viết tắt | Denial of Service (Từ chối dịch vụ) | Distributed Denial of Service (Từ chối dịch vụ phân tán) |

| Phạm vi tấn công | Tấn công tập trung vào một nguồn duy nhất | Tấn công từ nhiều nguồn khác nhau |

| Số lượng nguồn tấn công | Một nguồn tấn công | Nhiều nguồn tấn công |

| Tính phân tán | Không phân tán | Phân tán |

| Hiệu ứng | Gây cản trở hoạt động của một máy tính hoặc mạng nhỏ | Gây cản trở hoạt động của một hệ thống lớn |

| Điểm yếu | Dễ phát hiện và chặn lại | Khó chống lại do sử dụng nhiều nguồn tấn công |

| Phương pháp thực hiện | Sử dụng lỗ hổng phần mềm hoặc tạo hiện tượng Flooding | Sử dụng botnet để gửi lưu lượng truy cập đồng loạt |

| Mục tiêu | Một máy chủ hoặc trang web cụ thể | Một hệ thống mạng hoặc dịch vụ trực tuyến |

Nguyên nhân và tác hại khi bị DDoS

Nguyên nhân dẫn đến DDoS

Có rất nhiều nguyên nhân khác nhau gây ra các cuộc tấn công DDoS như sau:

- Lợi ích kinh tế: Có một số cuộc tấn công DDoS được tạo ra với mục đích là vì lợi ích kinh tế. Kẻ tấn công có thể tiến hành tấn công để gây gián đoạn hoạt động của một doanh nghiệp hoặc tổ chức cạnh tranh, làm hỏng hình ảnh thương hiệu hoặc tạo ra sự lo lắng trong cộng đồng đối tác và khách hàng.

- Trả thù hoặc gây phiền nhiễu: DDoS có thể được thực hiện với mục đích trả thù hoặc phiền nhiễu. Kẻ tấn công có thể muốn trả đũa cho một tổ chức, cá nhân hoặc cộng đồng vì lý do cá nhân, chính trị hoặc tâm lý.

- Sự tranh cãi và chống đối: Một số cuộc tấn công DDoS được thực hiện trong bối cảnh tranh cãi và chống đối chính trị, xã hội hoặc tôn giáo. Kẻ tấn công có thể muốn gây ảnh hưởng đến các trang web, dịch vụ hoặc tổ chức liên quan đến các vấn đề nhạy cảm hoặc gây tranh cãi.

- Giải trí hoặc danh tiếng: Một số kẻ tấn công thực hiện các cuộc tấn công DDoS chỉ để trò chơi, tạo sự chú ý cho bản thân hoặc khẳng định khả năng kỹ thuật của mình.

- Sử dụng làm lá chắn (đánh lạc hướng): Trong một số trường hợp, tấn công DDoS có thể được sử dụng làm lá chắn để che đậy hoạt động xâm nhập hoặc tấn công khác nhằm vào mục tiêu cụ thể.

- Cạnh tranh hoặc hành vi không công bằng: Một số tấn công DDoS được thực hiện với mục đích cạnh tranh hoặc gian lận. Kẻ tấn công có thể muốn làm hỏng hoạt động của đối thủ cạnh tranh hoặc làm giảm khả năng cạnh tranh trực tuyến của họ bằng cách tấn công vào hệ thống của họ.

- Sự khủng bố và hoạt động phi pháp: Trong một số trường hợp, tấn công DDoS được sử dụng như một công cụ cho các hoạt động khủng bố hoặc phi pháp. Kẻ tấn công có thể muốn tạo sự hỗn loạn, gây sự sợ hãi và tạo ra tác động tiêu cực lên cộng đồng hoặc quốc gia.

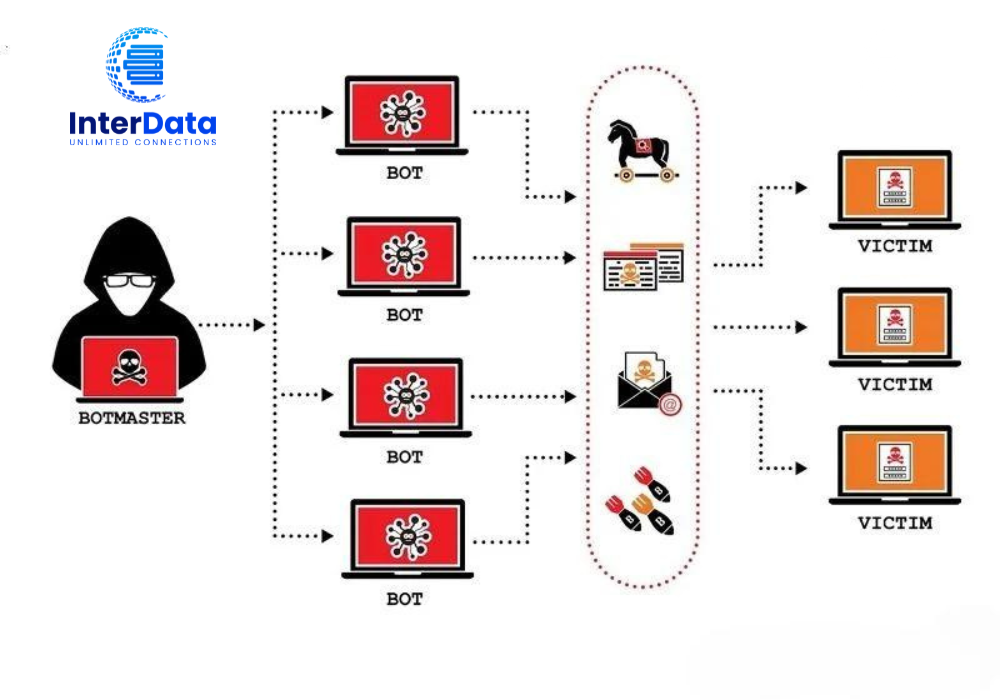

- Sử dụng botnet và các nguồn tấn công phân tán: Một yếu tố quan trọng trong cuộc tấn công DDoS là sử dụng botnet – một mạng lưới các thiết bị kết nối như máy tính, điện thoại di động hoặc thiết bị IoT bị nhiễm malware và được điều khiển từ xa bởi kẻ tấn công. Bằng việc sử dụng botnet, kẻ tấn công có khả năng làm tăng cường lưu lượng truy cập và khó bị phát hiện.

Tác hại khi bị DDoS attack

Tác hại của những cuộc tấn công DDoS trở nên vô cùng nghiêm trọng và đã gây ra những hậu quả rất lớn. Dưới đây sẽ nêu ra những tác động chủ yếu của tấn công DDoS:

- Sự cố gián đoạn hoạt động của hệ thống và máy chủ do cuộc tấn công DDoS có thể gây ra những hậu quả nghiêm trọng. Hệ thống và máy chủ bị quá tải khiến người dùng không thể truy cập được, ảnh hưởng đến tính liên tục và khả năng hoạt động của các dịch vụ trực tuyến và ứng dụng.

- Điều này có thể dẫn đến mất mát doanh thu đáng kể đối với các doanh nghiệp và tổ chức, do sự gián đoạn trong việc cung cấp sản phẩm và dịch vụ cho khách hàng.

- Khi một hệ thống bị tấn công DDoS, sự gián đoạn trong kết nối mạng và mất mát dịch vụ làm giảm hiệu suất công việc của người dùng, gây ra tắc nghẽn trong quy trình làm việc và ảnh hưởng tiêu cực đến năng suất và hiệu quả của tổ chức.

- Điều này cũng dẫn đến mất uy tín và sự tin tưởng của khách hàng khi trang web hoặc dịch vụ trực tuyến không thể truy cập được, không chỉ gây mất đi doanh thu ngắn hạn mà còn có thể khiến khách hàng lâu dài chuyển sang các đối thủ cạnh tranh và phá hủy hình ảnh thương hiệu.

- Ngoài ra, cuộc tấn công DDoS cũng có thể gây ra thất thoát tài chính và dữ liệu quan trọng, khiến tổ chức phải đối mặt với nguy cơ bị lộ thông tin nhạy cảm hoặc bị tống tiền từ phía kẻ tấn công.

Các hình thức DDoS phổ biến hiện nay

Cuộc tấn công DDoS là một trong những hình thức tấn công mạng phổ biến nhất được các hacker tội phạm công nghệ cao sử dụng nhiều. Điều này là do tính dễ dàng triển khai và hiệu quả cao của cuộc tấn công DDoS đã khiến chúng trở thành lựa chọn phổ biến. Thậm chí, nhiều tổ chức đã biến hình thức này thành một cách kinh doanh bất hợp pháp.

Theo nghiên cứu của Cisco, số lượng cuộc tấn công DDoS đã tăng từ 7,9 triệu vào năm 2018 lên hơn 15 triệu vào năm 2023, và dự kiến sẽ tiếp tục tăng vào năm 2024 với nhiều hình thức đa dạng khác nhau.

HTTP GET

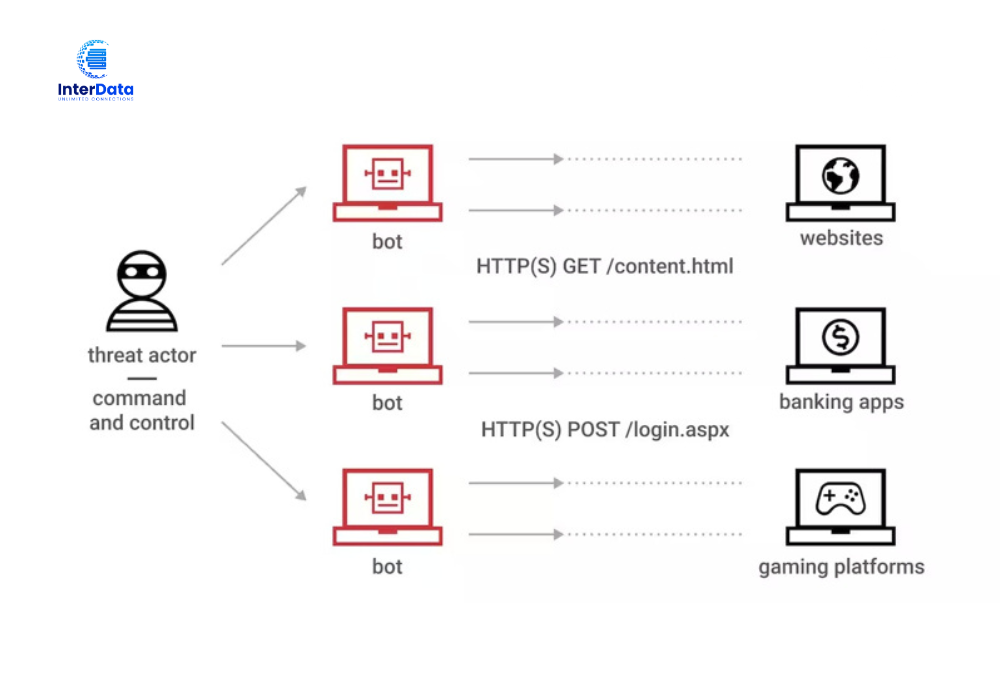

HTTP GET là một loại tấn công nhắm vào các ứng dụng trên mạng với quy mô nhỏ nhưng đa dạng mục tiêu. Những mục tiêu này chính là các ứng dụng có nhiều điểm yếu, nhất là lớp thứ 7 trong mô hình OSI thay vì lớp thứ 3 như thông thường (lớp thường có lưu lượng mạng cao nhất).

Kiểu tấn công này sẽ sử dụng các URL tiêu chuẩn thay vì những tệp hỏng hoặc tệp có khối lượng lớn nên vì vậy, việc chống lại chúng là điều tương đối khó.

Slowloris

Slowloris là một phương thức tấn công sử dụng ít tài nguyên để đánh vào các trang web mục tiêu. Khi đã thiết lập kết nối với mục tiêu, Slowloris sẽ cố gắng duy trì liên kết mở càng lâu càng tốt bằng cách gửi lưu lượng HTTP tràn ngập.

Cách tấn công này đã được áp dụng trong một số hình thức tấn công DDoS của những nhóm hacktivist với mục tiêu chính trị cao cấp, ví dụ như cuộc bầu cử tổng thống Iran năm 2009. Vì vậy, việc giảm thiểu tác động của loại tấn công này là một nhiệm vụ vô cùng khó khăn.

SYN Flood

Tấn công SYN Flood là hình thức tấn công mạng được thực hiện bằng cách tạo ra một lượng lớn các yêu cầu kết nối “nửa vời” đến một máy chủ mạng cụ thể. Hiện tượng này xảy ra khi lớp TCP (Giao thức Điều khiển Truyền vận) bị quá tải.

Trong trường hợp đó, kẻ tấn công sẽ thực hiện gửi nhiều yêu cầu SYN mà không phản hồi SYN ACK từ máy chủ, hoặc gửi các yêu cầu SYN từ địa chỉ IP giả mạo để làm gián đoạn quá trình thiết lập kết nối TCP giữa máy khách và máy chủ trên tất cả các cổng.

Mục tiêu của loại tấn công SYN Flood mà tin tặc muốn tận dụng không phải là tiêu thụ toàn bộ bộ nhớ của máy chủ mà chỉ là làm cạn kiệt nguồn dự trữ của các kết nối mở.

Ping of Death

Để bắt đầu cuộc tấn công này, các cybercrook (kẻ gian dối trên mạng) sẽ đầu độc hệ thống mạng của nạn nhân bằng các gói ping với kích thước vượt quá giá trị tối đa cho phép (64 byte).

Sự không nhất quán này sẽ dẫn đến việc hệ thống máy tính phải tiêu tốn quá nhiều tài nguyên để xử lý các gói tin giả mạo. Hậu quả việc này đó là hệ thống có thể sẽ gặp phải tình trạng tràn bộ đệm hoặc thậm chí là dẫn đến tình trạng sập

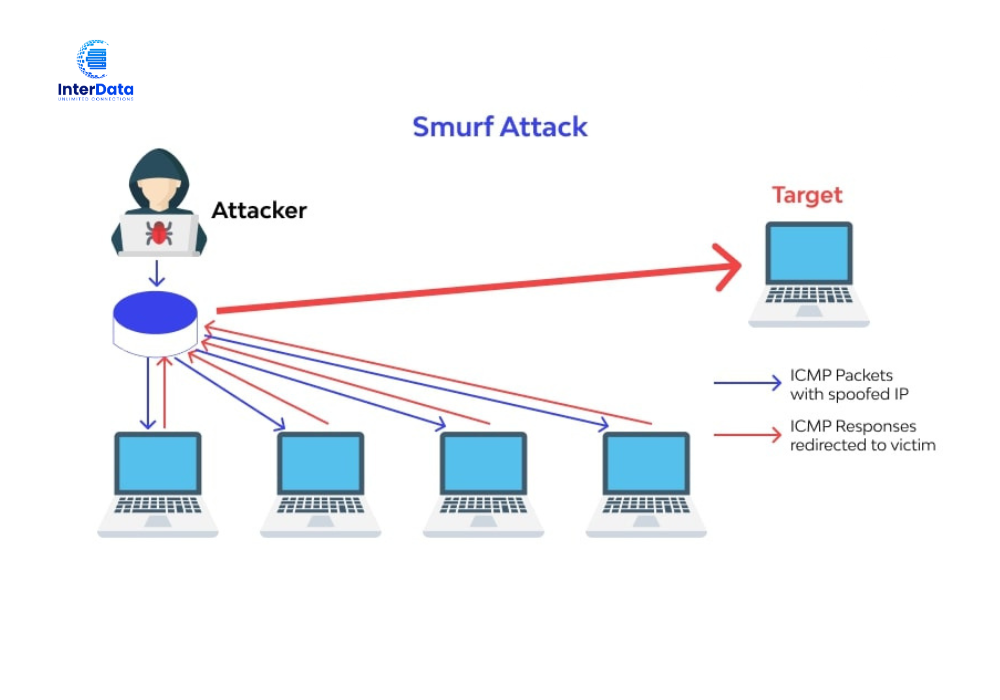

Smurf Attack

Smurf Attack là kiểu tấn công bằng cách lợi dụng địa chỉ IP cùng với các giao thức ICMP nhờ những chương trình độc hại có tên là Smurf.

Theo đó, kẻ tấn công sẽ giả vờ lấy địa chỉ IP nguồn là mục tiêu tấn công để có thể ping nhiều ICMP (giao thức báo cáo lỗi) đến các địa chỉ Broadcast (địa chỉ IP đặc biệt được dùng để gửi các gói tin tới toàn bộ thiết bị máy tính trong một mạng có cùng một dải mạng) trên nhiều mạng.

Điều này sẽ làm cho địa chỉ IP phải nhận một loạt phản hồi gói ICMP cực lớn, dẫn đến tình trạng mạng bị chậm lại hoặc không thể nào đáp ứng được các dịch vụ khác.

Fraggle Attack

Cuộc tấn công Fraggle Attack là khi kẻ tấn công gửi một lượng lớn lưu lượng UDP giả mạo đến mạng phát sóng của bộ định tuyến. Fraggle Attack có mục tiêu hoạt động gần giống với Smurf Attack nhưng Smurf Attack lại thường dùng lưu lượng ICMP giả mạo hơn là sử dụng UDP.

Advanced Persistent Dos (APDos)

Advanced Persistent DoS (ApDoS) là một loại tấn công rất phức tạp và nghiêm trọng, kết hợp nhiều hình thức tấn công khác nhau như: HTTP Flood, SYN Flood, và nhiều hình thức khác.

Kẻ tấn công sẽ sử dụng APDos để tạo ra hậu quả nghiêm trọng và có thể kéo dài từ vài tuần đến vài tháng. Điều quan trọng là hacker cần linh hoạt trong việc thay đổi chiến lược liên tục để né tránh các biện pháp bảo vệ an ninh.

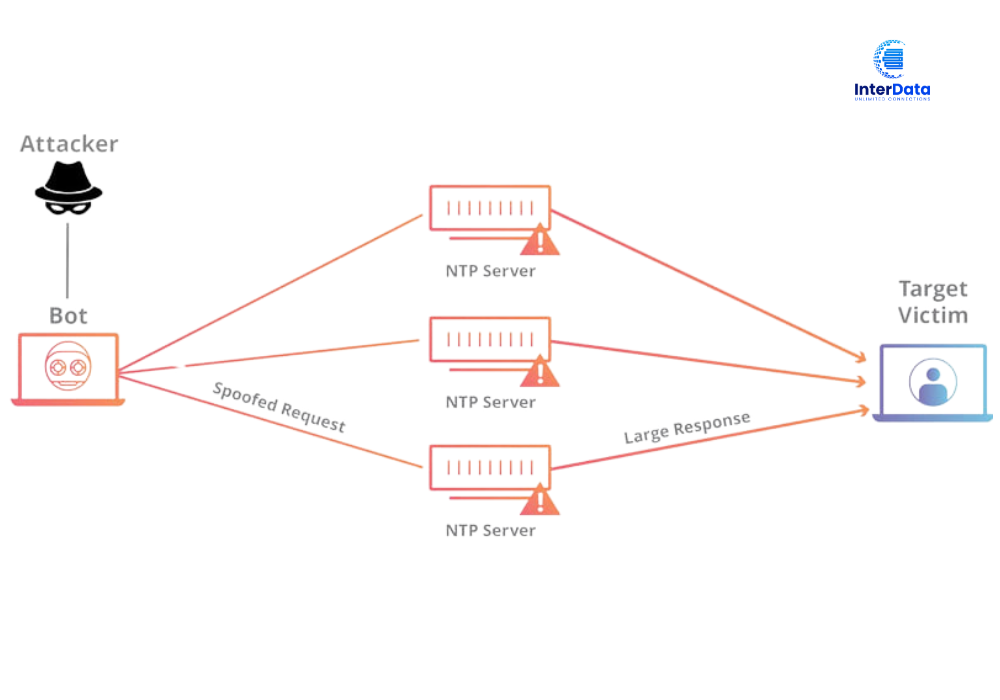

NTP Amplification

NTP Amplification là một loại tấn công mạng mà kẻ tấn công tận dụng các máy chủ NTP (Network Time Protocol) hoạt động để gửi các gói tin lớn hơn thông qua mạng. Kỹ thuật này dẫn đến tình trạng quá tải trên hệ thống mạng hoặc máy chủ mục tiêu do sự khuếch đại của một lượng lớn các gói UDP.

HTTP Flood

Đây là cách mà các yêu cầu HTTP GET hoặc POST thường trở nên hợp pháp khi bị tấn công bởi hacker. Phương thức tấn công HTTP Flood sử dụng botnet và hàng ngàn máy tính, những máy tính này đã bị kiểm soát thông qua việc sử dụng phần mềm độc hại.

Mặc dù về cơ bản, HTTP Flood sử dụng ít băng thông hơn so với các loại tấn công khác, nhưng máy chủ vẫn phải sử dụng tối đa các nguồn tài nguyên khác nhau.

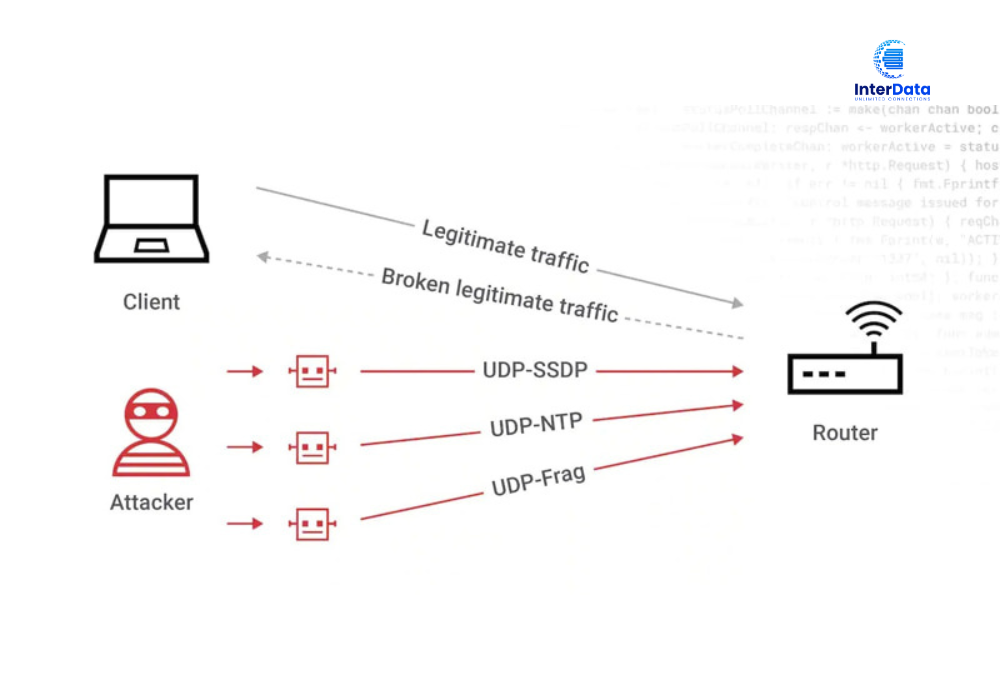

UDP Flood

UDP – User Datagram Protocol (Giao thức gói dữ liệu người dùng) là một giao thức kết nối mạng và nó không đáng tin cậy. Tấn công UDP nhằm vào các cổng trên máy chủ từ xa bằng cách gửi một lượng lớn các gói tin UDP.

Những máy chủ này sẽ thực hiện kiểm tra các ứng dụng nghe trên các cổng nhưng không tìm thấy bất kỳ ứng dụng nào. Hành động này nhằm mục đích làm quá tải khả năng xử lý và phản hồi của thiết bị đó.

Cách nhận biết các cuộc tấn công DDoS

Điều khó nhất trong một cuộc tấn công DDoS chính là thiếu bất kỳ cảnh báo nào. Trong một số trường hợp, các nhóm hacker lớn sẽ gửi đến nạn nhân các thông điệp đe dọa, nhưng thường thì họ sẽ tiến hành tấn công mà không cần cảnh báo trước. Do đó, mặc dù không thể phát hiện chính xác một cuộc tấn công DDoS, nhưng vẫn có một số dấu hiệu cho thấy hệ thống của bạn đang bị tấn công DDoS, cụ thể:

- Lưu lượng truy cập vào website đột ngột tăng lên và có xuất phát điểm từ cùng một địa chỉ hoặc dải IP.

- Mặc dù mạng Internet hoạt động ổn định và truy cập vào các trang web khác vẫn diễn ra như bình thường, mạng của bạn hoặc hệ thống lại gặp phải tình trạng chậm trễ bất thường khi truy cập nội bộ.

- Các trang web, cửa hàng trực tuyến hoặc dịch vụ của bạn có thể bị gián đoạn hoàn toàn.

- Để kiểm tra, bạn có thể xem xét liệu email của mình có nhận được nhiều thư rác không.

- Sử dụng các công cụ phân tích mạng như: Datadog, SolarWinds, Cisco,… có thể giúp phát hiện tấn công DDoS bằng cách theo dõi các gói tin đang truyền qua mạng.

Những cách chống DDoS hiệu quả nhất hiện nay

Hiện nay, an ninh mạng được các công ty cung cấp giải pháp bảo mật website khám phá mạnh mẽ hơn và tìm được cách phòng chống DDoS và mẹo để đối phó với DDoS hiệu quả.

Sử dụng dịch vụ Hosting cao cấp, chất lượng

Việc sử dụng các nguồn hosting cao cấp chính là giải pháp chống DDoS giúp máy chủ của bạn có thể kịp thời ngăn chặn được các cuộc tấn công mạng. Lúc này, nhà cung cấp dịch vụ lưu trữ sẽ cung cấp cho bạn các máy chủ có cấu hình hoạt động cao cấp hơn để tăng cường độ bảo mật.

Chưa kể, việc lựa chọn công ty cung cấp dịch vụ hosting uy tín còn có thể hỗ trợ bạn kịp thời, hiệu quả khi xảy ra các cuộc tấn công DDoS

Theo dõi lưu lượng truy cập vào website

Khi phát hiện một cuộc tấn công DDoS đang xảy ra, chúng ta có thể ngay lập tức thực hiện các biện pháp để bảo vệ cơ sở hạ tầng hệ thống. Một trong những biện pháp đó là sử dụng “định truyền rỗng” để ngăn chặn các gói dữ liệu độc hại tiếp cận máy chủ. Điều này giúp giảm và chuyển hướng yêu cầu tấn công Flooding thông qua sự điều chỉnh của botnet.

Hơn nữa, ở một số trường hợp, việc chuyển hướng lưu lượng truy cập tới một bộ lọc có thể xảy ra. Bộ lọc này sẽ tiến hành phân loại các yêu cầu hợp pháp và loại bỏ những yêu cầu độc hại. Tuy nhiên, trong các cuộc tấn công quy mô lớn, các biện pháp bảo vệ sử dụng băng thông có thể bị quá tải.

Tạo định tuyến lỗ đen (Blackhole)

Trong trường hợp xảy ra cuộc tấn công DDoS, cả lưu lượng mạng hợp pháp và độc hại sẽ được đưa vào một khu vực định tuyến đen, nơi chúng sẽ bị loại bỏ khỏi mạng. Điều này có thể thực hiện bằng cách đưa lưu lượng truy cập của trang web vào một lỗ đen khi dịch vụ đó bị tấn công. Đây được coi là biện pháp phòng thủ đầu tiên cho hệ thống.

Do đó, trong quá trình lọc, cả hai loại lưu lượng đều có khả năng bị loại bỏ, dẫn đến việc chặn truy cập của người dùng chính thức và ảnh hưởng đến hoạt động bình thường của website/hệ thống. Đây là một phương pháp phổ biến được các tổ chức sử dụng để ngăn chặn cuộc tấn công.

Tuy nhiên, nếu không sử dụng đúng cách, phương pháp này có thể gây gián đoạn nguồn lưu lượng truy cập và cho phép kẻ tấn công sử dụng IP giả mạo để thực hiện các cuộc tấn công.

Sử dụng tường lửa ứng dụng Website (WAF)

Để ngăn chặn cuộc tấn công, một phương pháp phổ biến là sử dụng tường lửa. Kẻ tấn công thường cố gắng khai thác các lỗ hổng trong ứng dụng bằng cách chèn SQL hoặc thực hiện các yêu cầu giả mạo trên các trang web khác nhau.

Tường lửa ứng dụng web hiệu quả cũng có khả năng phát hiện và loại bỏ kết nối không hoàn chỉnh khi chúng vượt quá ngưỡng xác định. Ngoài ra, việc sử dụng bộ định tuyến cũng có thể hạn chế tốc độ truy cập khi máy chủ gặp tình trạng quá tải.

Ngoài ra, bạn cũng có thể đối phó với các yêu cầu bất hợp pháp bằng cách áp dụng các biện pháp giảm thiểu. Ví dụ, bạn có thể giả mạo lưu lượng truy cập từ các địa chỉ IP đáng ngờ hoặc chặn lưu lượng truy cập từ các địa chỉ IP không đáng tin cậy.

Tổng quát, việc thực hiện các biện pháp ngăn chặn này sẽ giúp giảm thiểu tác động của cuộc tấn công khi nó xảy ra và đồng thời hỗ trợ trong việc nghiên cứu các mô hình lưu lượng truy cập, từ đó tạo ra các biện pháp bảo vệ tùy chỉnh.

Chuẩn bị thêm băng thông dự phòng

Bên cạnh đó, bạn cũng có thể xử lý các yêu cầu không đúng pháp luật bằng cách sử dụng các biện pháp giảm thiểu. Ví dụ, bạn có thể giả mạo lưu lượng truy cập từ các địa chỉ IP đáng ngờ hoặc chặn lưu lượng từ các địa chỉ IP không tin cậy.

Nhìn chung, việc thực hiện những biện pháp ngăn chặn này sẽ giúp giảm tác động của cuộc tấn công khi nó xảy ra và đồng thời hỗ trợ trong việc nghiên cứu các mô hình lưu lượng truy cập, từ đó tạo ra các biện pháp bảo vệ cá nhân hóa.

Tuy nhiên, cần chú ý rằng giải pháp này có thể dẫn đến chi phí cao vì một phần lớn băng thông được dành riêng sẽ không được sử dụng. Hơn nữa, các cuộc tấn công ngày càng phức tạp và lớn hơn, không có lượng băng thông nào có thể duy trì một cuộc tấn công với tốc độ 1 TBps mà không làm giảm tác động của DDoS.

Tóm lại, việc tăng cường khả năng băng thông dự phòng là một biện pháp quan trọng để chống lại cuộc tấn công DDoS, mặc dù cần kết hợp với các biện pháp bảo vệ khác để đảm bảo hiệu quả và tối ưu hóa sử dụng tài nguyên mạng.

Giới hạn số lượng truy cập

Việc giới hạn số lượng truy cập có thể là một biện pháp hiệu quả để đối phó với cuộc tấn công DDoS.

Một trong những phương pháp hiệu quả là thiết lập các tiêu chí hạn chế lưu lượng truy cập. Việc này giúp hệ thống hoạt động ổn định, tránh tình trạng quá tải do lượng truy cập đột biến.

Ví dụ: bạn có thể đặt ra ngưỡng tối đa cho số lượng yêu cầu kết nối trong một khoảng thời gian nhất định.

Bằng cách thực hiện giới hạn số lượng truy cập, bạn có thể loại bỏ hoặc giảm thiểu lưu lượng truy cập không mong muốn từ các kết nối không hợp lệ hoặc bất thường. Điều này giúp giảm bớt tải lên hệ thống và tăng khả năng chống chịu cuộc tấn công.

Tuy nhiên, cần nhớ rằng việc hạn chế số lượng truy cập có thể ảnh hưởng đến người dùng hợp pháp nếu không được xem xét kỹ lưỡng. Vì vậy, việc thiết lập một cấu hình chính xác và tùy chỉnh cho việc giới hạn truy cập là quan trọng để đảm bảo rằng lưu lượng truy cập hợp pháp không bị gián đoạn.

Do đó, việc sử dụng biện pháp hạn chế số lượng truy cập sẽ đóng vai trò quan trọng trong việc tăng cường khả năng chống lại các cuộc tấn công DDoS và bảo vệ hệ thống mạng của bạn.

Sử dụng phương pháp Anycast Network Diffusion

Áp dụng phương pháp Anycast Network Diffusion giúp phân tán lưu lượng truy cập đến từ nguồn vào nhiều điểm cuối mạng. Bằng cách sử dụng các điểm đích phân tán, tấn công DDoS không thể tập trung vào một điểm duy nhất, từ đó giảm hiệu quả cuộc tấn công và duy trì khả năng truy cập cho người dùng hợp pháp.

Phương pháp này yêu cầu sự hỗ trợ từ các nhà cung cấp mạng và đòi hỏi cấu hình và triển khai phức tạp.

Cách giải quyết khi đã bị tấn công DDoS

Liên hệ với nhà cung cấp Internet (ISP)

Trong trường hợp mạng gặp vấn đề, ví dụ như không thể truy cập vào trang web, việc liên hệ với nhà cung cấp dịch vụ Internet là bước đầu tiên cần thực hiện.

ISP có các chuyên gia mạng và lập trình viên có chuyên môn cao, giúp phân tích tình huống, xác định điểm tấn công và hướng dẫn các biện pháp giải quyết phù hợp.

Liên hệ với nhà cung cấp hosting

Nhà cung cấp dịch vụ lưu trữ (hosting) là người cung cấp và quản lý máy chủ, do đó, khi gặp vấn đề liên quan đến máy chủ, bạn có thể liên hệ với họ. Khi biết rằng máy chủ đang bị tấn công, họ có thể tạo ra một “lỗ đen” (black hole) để hấp thụ lưu lượng truy cập cho đến khi cuộc tấn công tự ngừng.

Trong khoảng thời gian này, không có yêu cầu truy cập nào sẽ được chuyển tiếp, bất kể tính hợp pháp hay không, nhằm bảo vệ máy chủ của các khách hàng khác mà không gây ảnh hưởng. Sau đó, họ sẽ điều chỉnh lại lưu lượng truy cập, lọc và cho phép các yêu cầu hợp pháp hoạt động như bình thường.

Liên hệ với đội ngũ chuyên gia

Nếu như website hoặc ứng dụng của bạn bị tấn công ở mức độ cực kỳ lớn và nguy hiểm, đồng thời các phương pháp trên cũng không thể nào giải quyết được thì bạn có thể nhờ đến sự giúp đỡ của các chuyên gia – những người chuyên phân tích và xử lý tấn công DDoS.

Thông thường, các chuyên gia này sẽ có những máy chủ cực khủng để điều hướng traffic, đồng thời loại bỏ những traffic không chính thống.

Câu hỏi thường gặp về DDoS

Những website nào dễ bị tấn công DDoS nhất?

Trả lời: Các trang web cần truyền tải dữ liệu lớn, có số lượng truy cập cao và không đủ biện pháp bảo vệ thường dễ bị tấn công DDoS. Điều này thường xảy ra với các trang web thương mại điện tử, ngân hàng trực tuyến, trang tin tức phổ biến hoặc các dịch vụ trực tuyến quan trọng.

Ví dụ về một cuộc tấn công DDoS là gì?

Trả lời: Một trường hợp về tấn công DDoS xảy ra khi một lượng lớn các thiết bị được sử dụng để gửi yêu cầu truy cập đến một trang web nhất định đồng thời. Hành động này gây ra tình trạng máy chủ không thể xử lý hết các yêu cầu và dẫn đến việc trang web trở nên không thể truy cập cho người dùng.

Tường lửa liệu có thể ngăn cản được cuộc tấn công từ chối dịch vụ (DDoS) không?

Trả lời: Mặc dù tường lửa có thể ngăn chặn một phần yêu cầu truy cập tới một trang web, nhưng trong trường hợp tấn công DDoS, số lượng yêu cầu lớn đến từ nhiều nguồn khác nhau, vượt quá khả năng của tường lửa. Do đó, tường lửa không đủ để ngăn chặn một cuộc tấn công DDoS mạnh mẽ.

Cuộc tấn công từ chối dịch vụ (DDoS) kéo dài trong bao lâu?

Trả lời: Thời gian mà một cuộc tấn công DDoS kéo dài có thể thay đổi và phụ thuộc vào nhiều yếu tố như cường độ tấn công, loại hình tấn công và các biện pháp bảo vệ hiện có trên trang web. Một cuộc tấn công DDoS có thể kéo dài từ vài phút đến vài giờ, thậm chí cả ngày hoặc nhiều ngày nếu không có biện pháp ngăn chặn và khôi phục phù hợp được triển khai.

Trên đây là toàn bộ tổng quan về DDoS, các hình thức DDoS thông dụng, cách chống DDoS hiệu quả hiện nay cũng như một số cách khắc phục khi trang web bị DDoS. InterData.vn hi vọng rằng thông qua bài biết, bạn đã có thể nắm được những thông tin cơ bản về DDoS cũng như nắm được cách phòng chống DDoS để xử lý khi website của mình gặp phải tình trạng này nhé!